Quests

Reduzieren Sie Sicherheitslücken um bis zu 53% mit branchenführenden sicheren Code-Lernpfaden. Binden Sie Entwickler mit erstklassigen Inhalten und echten Ergebnissen ein, die das Risiko mindern.

Was sind Quests?

Quests ist das neue und verbesserte Lernmodul von Secure Code Warrior. Es bietet den schnellsten Weg zum Schutz Ihrer Software mit kuratierten Gruppen von priorisierten, zugewiesenen Lernaktivitäten. Diese Aktivitäten dienen dazu, das Wissen der Entwickler über bewährte Methoden für sicheren Code zu erweitern und ihre Fähigkeiten und Fähigkeiten zu vertiefen, diese im Code, den sie erstellen, anzuwenden.

Gezieltes, gezieltes Lernen

Quests in Aktion

Bewährte Methoden beim Lernen von sicherem Code

Die Vordenkerrolle des Branchenführers im Bereich Secure Code Learning ist in jeder Quest enthalten. Die Inhalte werden automatisch mit den neuesten Lernmaterialien auf dem neuesten Stand gehalten.

.avif)

.avif)

Fesselndes Lernerlebnis

Verbinden Sie Lernaktivitäten mit der Reduzierung von Sicherheitslücken und geben Sie den Lernenden intuitive Lernpfade, die einen proaktiven Ansatz zur Softwaresicherheit vermitteln.

Intuitives Admin-Erlebnis

Optimieren Sie Ihre Lernprogramme mit einer intuitiven, sofort einsatzbereiten Administratorerfahrung, sodass Einrichtung, Zuweisung und Aktualisierung schnell und mühelos vonstatten gehen. Verschaffen Sie sich einen umfassenden Überblick mit detaillierten Analysen und verfolgen Sie die Themen in Bezug auf Standards, Sprachen und Sicherheitslücken, um den Fortschritt und das Verständnis der Lernenden zu beurteilen.

.avif)

Reduzieren Sie Sicherheitslücken um 53%

- Reduzieren Sie das Risiko eines Verstoßes

- Sicherheitslücken minimieren

- Sichere deine Daten

In einer intuitiven, kuratierten Erfahrung bereitgestellt

Videos

Lassen Sie sich anhand einer Vielzahl von Übersichtsvideos in Softwaresicherheitskonzepte einführen.

Diese Mikrovideos bieten Entwicklern Just-in-Time-Hilfe zur Behebung von Problemen, die spezifisch für den Code sind, den sie beheben, oder für die Sicherheitslücken, die sie gefunden haben.

Richtlinien

Informieren Sie sich über die Vor- und Nachteile von Software-Sicherheitslücken wie den OWASP Top 10, wie sie aussehen und wie Sie sie vermeiden können. Die Richtlinien decken mehrere Sprachen:Frameworks ab.

Exemplarische Vorgehensweisen

Versuchen Sie, eine Flagge zu finden, indem Sie eine Live-Anwendung für Offensivtraining nutzen.

Missionen sind erweiterte Versionen von Walkthroughs, die Ihre Entwickler in spannende reale Szenarien eintauchen lassen, um hochrelevante Sicherheitsmissionen abzuschließen und ihre Fähigkeiten im Bereich der sicheren Codierung für die praktische Anwendung zu verbessern.

Erfahre mehr über Walkthroughs

Herausforderungen

Analysieren Sie, finden Sie Schwachstellen in vorhandenem Code und wählen Sie die richtige Lösung, um sie zu beheben. Tauchen Sie ein in spannende Szenarien aus der realen Welt, um hochrelevante Sicherheitsaufgaben zu erfüllen und ihre Fähigkeiten im Bereich der sicheren Codierung für die praktische Anwendung zu verbessern.

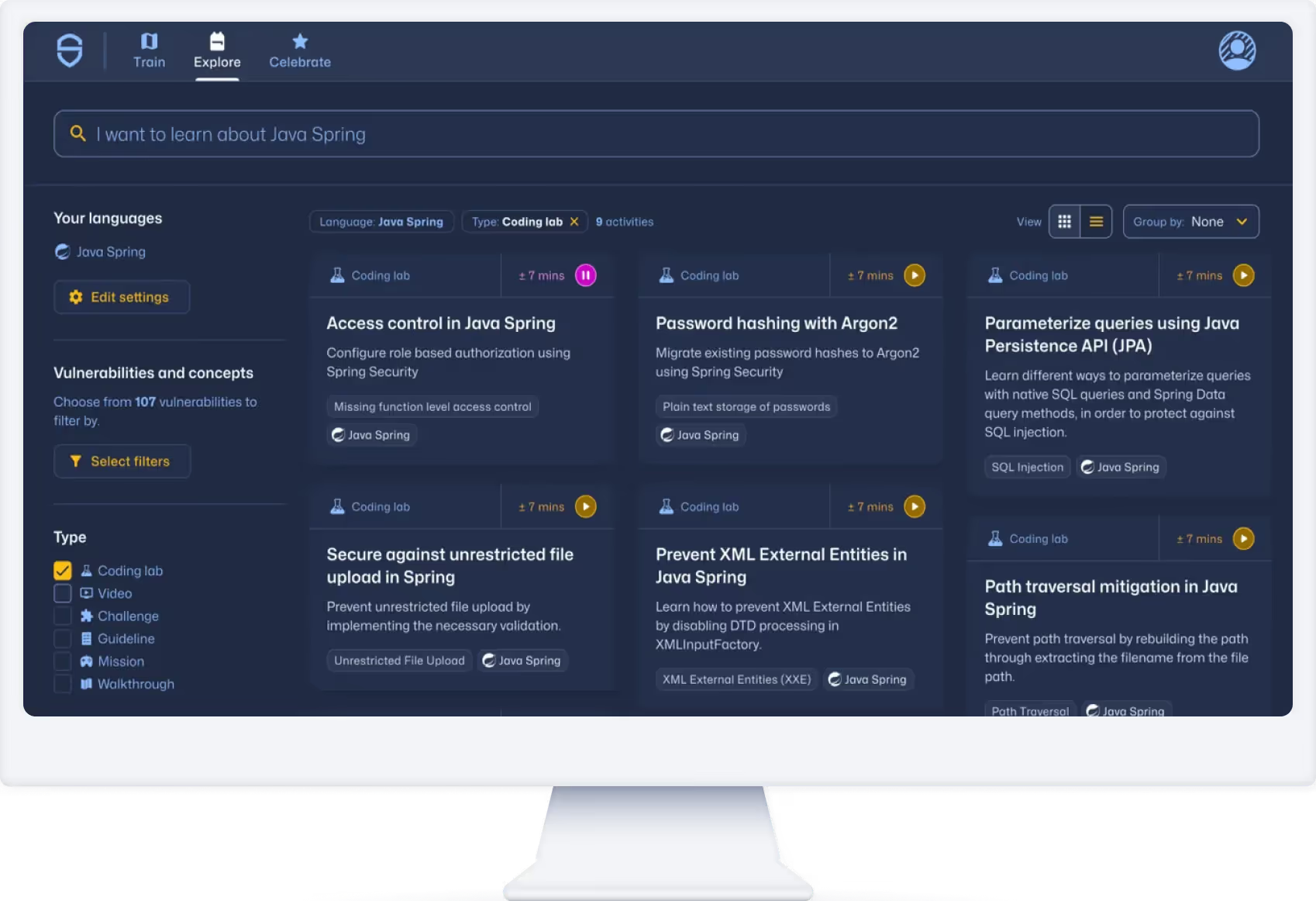

Programmierlabore

Holen Sie sich praktische Schulungen mit intuitivem Feedback, alles in einer vertrauten und leistungsstarken In-Browser-IDE, sodass es einfacher denn je ist, vom Lernen zur Praxis überzugehen und Ihre Fähigkeiten im Bereich sicheres Programmieren zu verbessern.

Quizfragen

Beurteilen Sie Sicherheitscode-Kompetenzen anhand zeitbegrenzter Herausforderungen, die Entwickler herausfordern, ihr Wissen und ihre Fähigkeiten unter Beweis zu stellen.

Die wichtigsten Vorteile

Stärken Sie Ihre Sicherheitslage

Implementieren Sie einen proaktiven Ansatz zur Risikominderung, indem Sie das zugewiesene Lernen eng mit der mitgelieferten Software abstimmen.

Optimieren Sie den Entwicklungslebenszyklus

Reduzieren Sie codebasierte Sicherheitslücken, den Bedarf an Abhilfemaßnahmen und langwierige Überprüfungszyklen mit zugewiesenem Training, das einen proaktiven Ansatz zur Reduzierung von Sicherheitslücken verfolgt, der Nacharbeiten minimiert.

Übertreffen Sie die Compliance-Anforderungen

Gehen Sie über die Mindestanforderungen hinaus, um Risiken zu minimieren, indem Sie Schulungen anbieten, die auf die für Ihr Unternehmen spezifischen Standards, Sicherheitslücken und Programmiersprachen zugeschnitten sind.

Ausgewählter Artikel

Etablierung eines kohärenten Ansatzes für entwicklerorientierte Sicherheit

Als Reaktion auf schwerwiegende Sicherheitslücken wie die SolarWinds-Kampagne, bei der mithilfe eines Software-Aktualisierungsprozesses über 18.000 Benutzer der beliebten Orion-Managementsoftware infiziert wurden, darunter viele führende Unternehmen und Regierungsbehörden, wird zunehmend auf effektivere, von Entwicklern geleitete Sicherheitsmaßnahmen gedrängt. Unternehmen aller Größen beginnen, ihre „Software-Lieferkette“ in Frage zu stellen, und verlangen von den Entwicklern, die ihre Software entwickeln, verifizierte Sicherheitskenntnisse und Sicherheitsbewusstsein.

Grundlagen neu definiert