Quêtes

Réduisez les vulnérabilités jusqu'à 53 % grâce à des parcours d'apprentissage de code sécurisés de pointe. Impliquez les développeurs grâce à un contenu de premier ordre et à des résultats concrets qui atténuent les risques.

Qu'est-ce que les quêtes ?

Quests est le nouveau module d'apprentissage amélioré de Secure Code Warrior. Il offre la voie la plus rapide pour sécuriser votre logiciel grâce à des ensembles d'activités d'apprentissage hiérarchisées et assignées. Ces activités visent à élargir les connaissances des développeurs sur les meilleures pratiques en matière de code sécurisé et à approfondir leurs compétences et leur capacité à les appliquer au code qu'ils produisent.

Apprentissage assigné ciblé

Quêtes en action

Bonnes pratiques en matière d'apprentissage sécurisé du code

Le leadership éclairé du leader du secteur en matière d'apprentissage sécurisé du code est intégré à chaque Quest avec un contenu qui reste automatiquement à jour avec les derniers supports d'apprentissage.

.avif)

.avif)

Une expérience d'apprentissage engageante

Associez l'activité d'apprentissage à la réduction des vulnérabilités en proposant aux apprenants des parcours d'apprentissage intuitifs qui leur inculquent une approche proactive de la sécurité logicielle.

Intuitive Administration Experience

Rationalisez vos programmes de formation grâce à une expérience d'administration intuitive et clé en main, qui permet de configurer, d'attribuer et de mettre à jour rapidement et sans effort. Bénéficiez d'une visibilité approfondie grâce à des analyses détaillées, en suivant la couverture des sujets en fonction des normes, des langues et des vulnérabilités afin d'évaluer les progrès et la compréhension des apprenants.

.avif)

Réduisez les vulnérabilités de 53 %

- Réduisez le risque de violation

- Minimiser les vulnérabilités

- Sécurisez vos données

Offert dans le cadre d'une expérience organisée et intuitive

Videos

Get introduced to software security concepts through a host of overview videos.

These micro-videos give developers just-in-time "how-to-fix" help that is specific to the code they’re addressing or the vulnerabilities they’ve found.

Guidelines

Understand the ins and outs of software vulnerabilities such as the OWASP Top 10, what they look like, and how to avoid them. Guidelines cover multiple language:frameworks.

Walkthroughs

Try to find a flag by exploiting a live application for offensive training.

Missions are advanced versions of Walkthroughs that immerse your developers in engaging real-world scenarios to complete hyper-relevant security missions and boost their secure coding skills for practical application.

Challenges

Analyse, find vulnerabilities in existing code and choose the right solution to fix them. Immerse yourself in engaging real-world scenarios to complete hyper-relevant security missions and boost their secure coding skills for practical application.

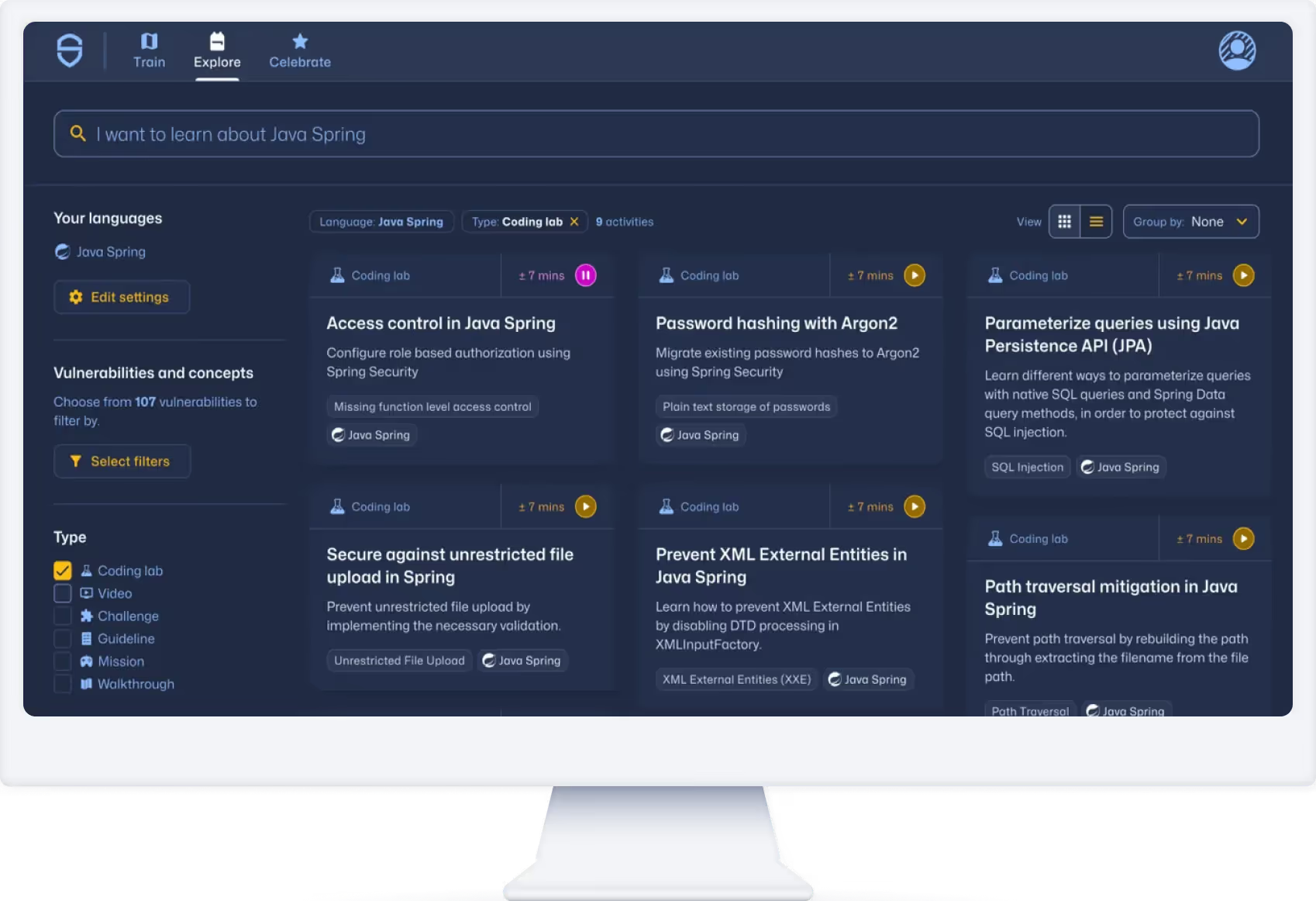

Coding Labs

Get hands-on training with intuitive feedback, all within a familiar and powerful in-browser IDE, making it easier than ever to go from learning to doing and advance your secure coding skills.

Quizzes

Assess secure code competencies with time bound challenges that challenge developers to demonstrate their knowledge and skills.

Principaux avantages

Renforcez votre posture de sécurité

Mettez en œuvre une approche proactive de la réduction des risques en alignant étroitement la formation assignée avec le logiciel livré.

Optimisez le cycle de vie du développement

Réduisez les vulnérabilités basées sur le code, les besoins de correction et les longs cycles de révision grâce à un apprentissage assigné qui adopte une approche proactive de la réduction des vulnérabilités qui minimise les retouches.

Dépasser les exigences de conformité

Allez au-delà des exigences de conformité minimales pour atténuer les risques grâce à un apprentissage adapté aux normes, aux vulnérabilités et aux langages de programmation spécifiques à votre organisation.

Article vedette

Mise en place d'une approche cohérente de la sécurité dirigée par les développeurs

En réponse à des failles de sécurité majeures, telles que la campagne SolarWinds, qui a utilisé un processus de mise à jour logicielle pour infecter plus de 18 000 utilisateurs du célèbre logiciel de gestion Orion, dont de nombreuses grandes entreprises et agences gouvernementales, des efforts de sécurité plus efficaces dirigés par les développeurs sont de plus en plus sollicités. Les organisations de toutes tailles commencent à remettre en question leur « chaîne d'approvisionnement logicielle » et exigent que les développeurs qui élaborent leurs logiciels aient des compétences et des connaissances en matière de sécurité vérifiées.

Les fondamentaux redéfinis