Bloquez les risques liés aux logiciels d'IA avant qu'ils ne commencent

Envoyez du code sécurisé et de haute qualité à chaque validation, peu importe qui (ou quoi) l'a écrit.

Le plan de contrôle pour un développement piloté par l'IA

Rendez le développement piloté par l'IA visible, sécurisé et résilient en prévenant les vulnérabilités avant la production afin que les équipes puissent agir rapidement en toute confiance.

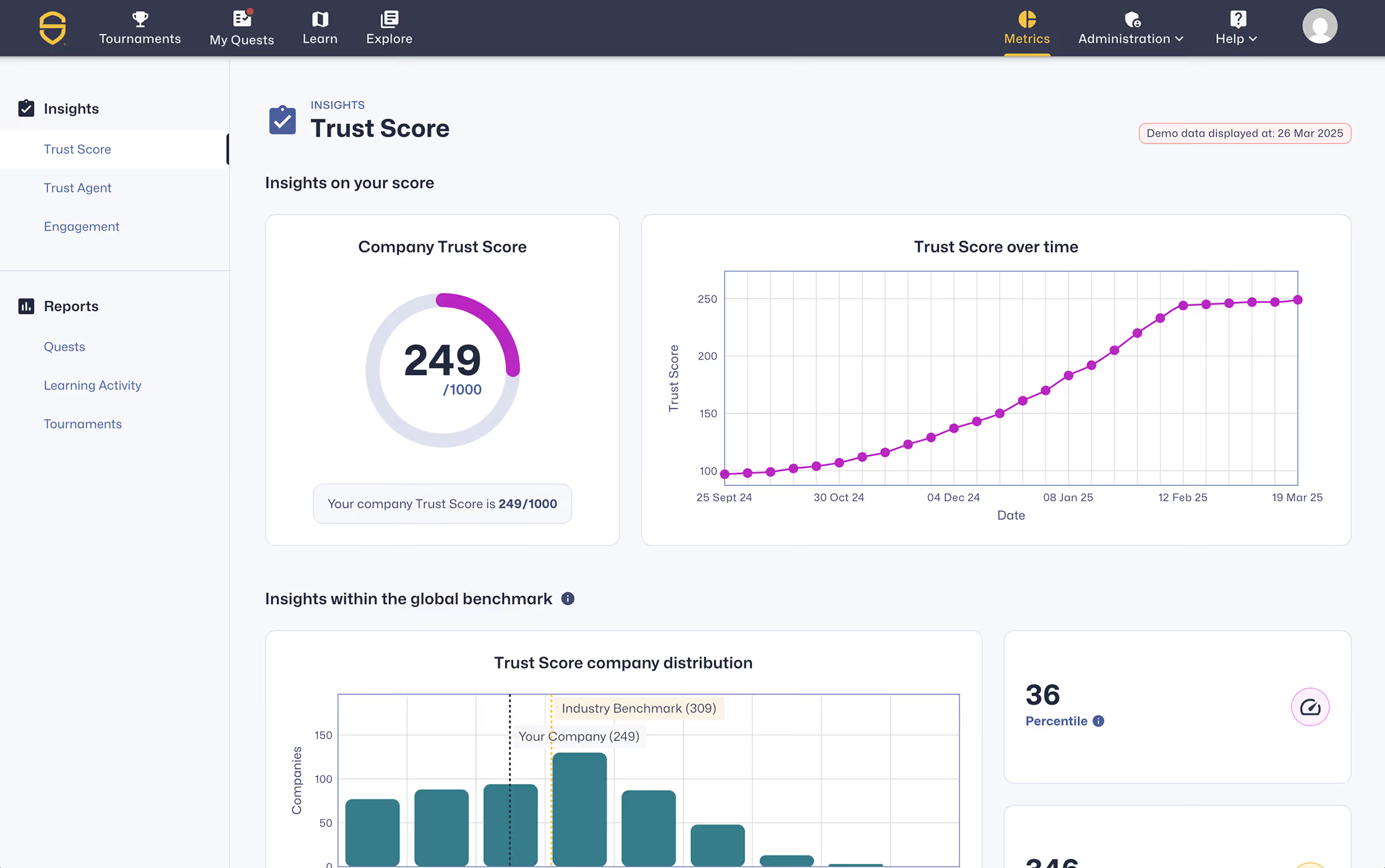

Gouvernance d'entreprise à grande échelle, développement de l'IA en toute confiance.

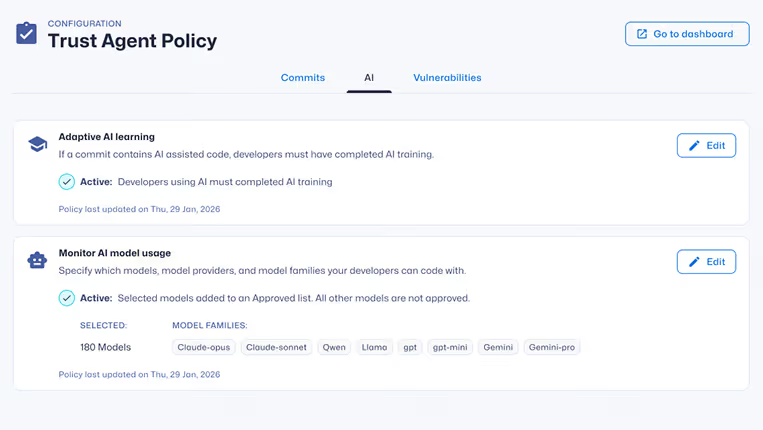

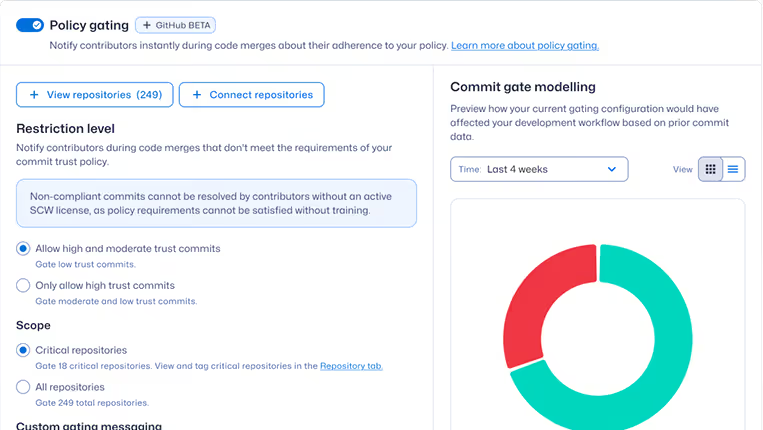

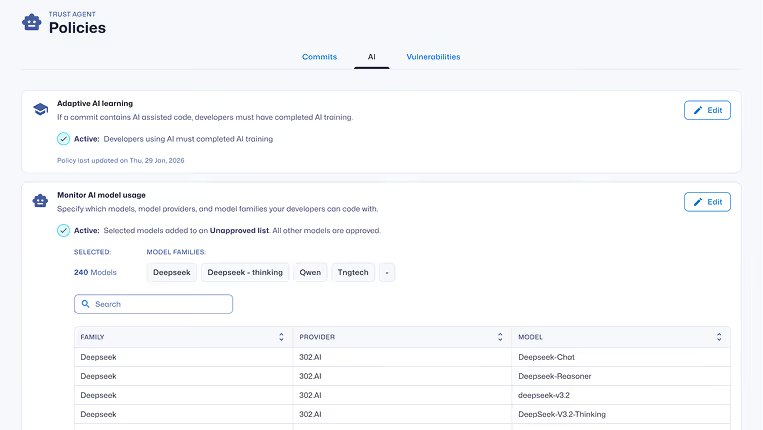

Établissez des politiques, bénéficiez d'une visibilité à l'échelle de l'entreprise et prévenez les risques incontrôlés générés par l'IA tout au long du cycle de développement.

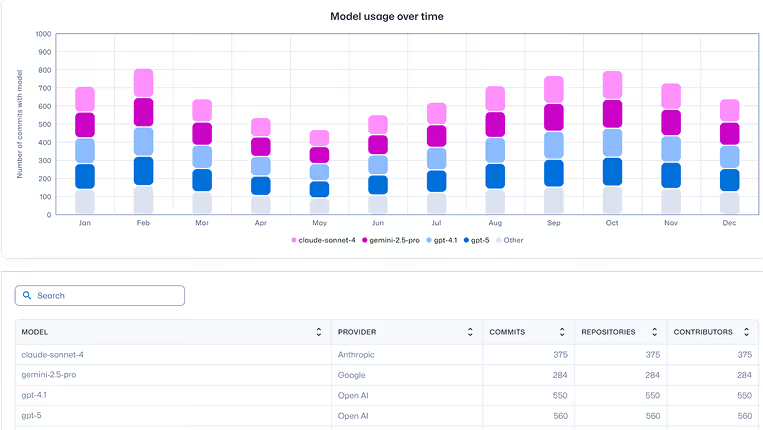

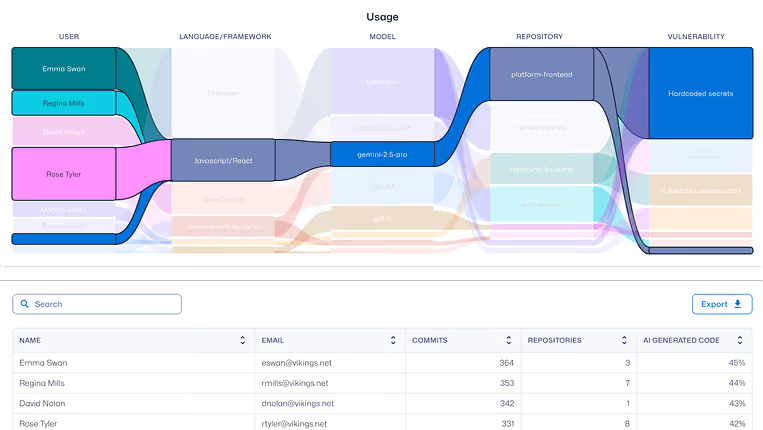

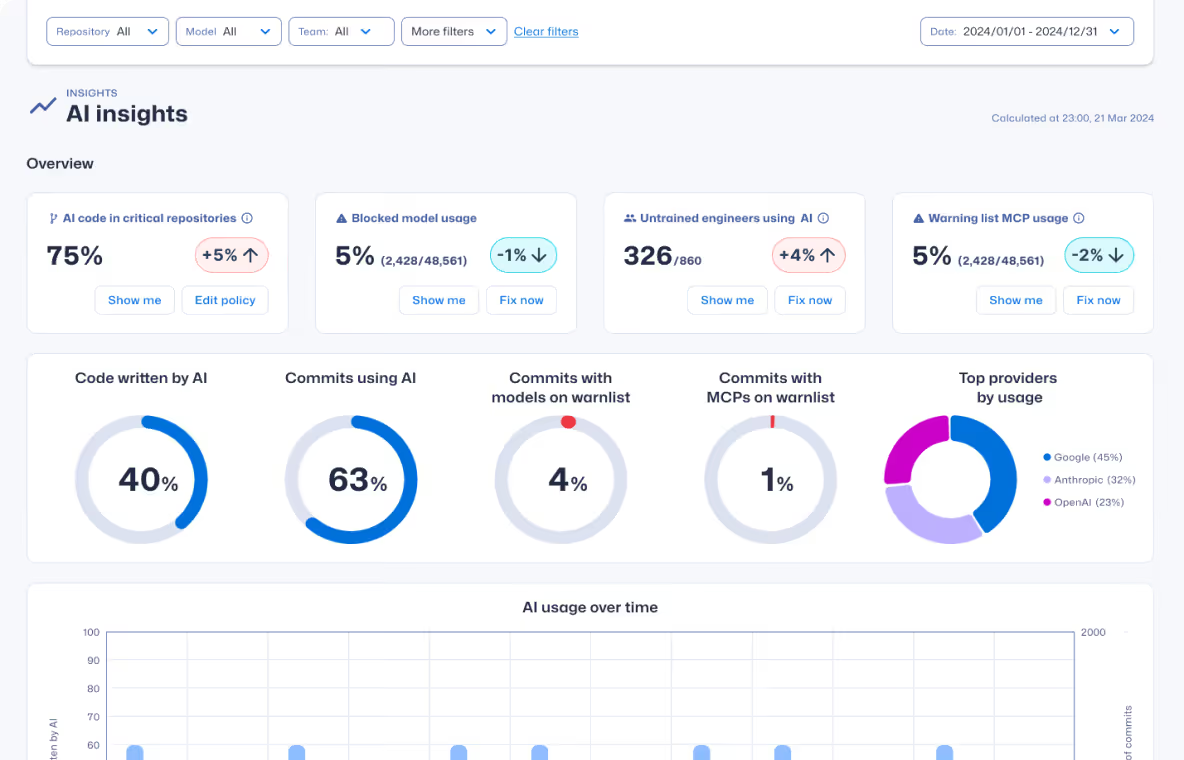

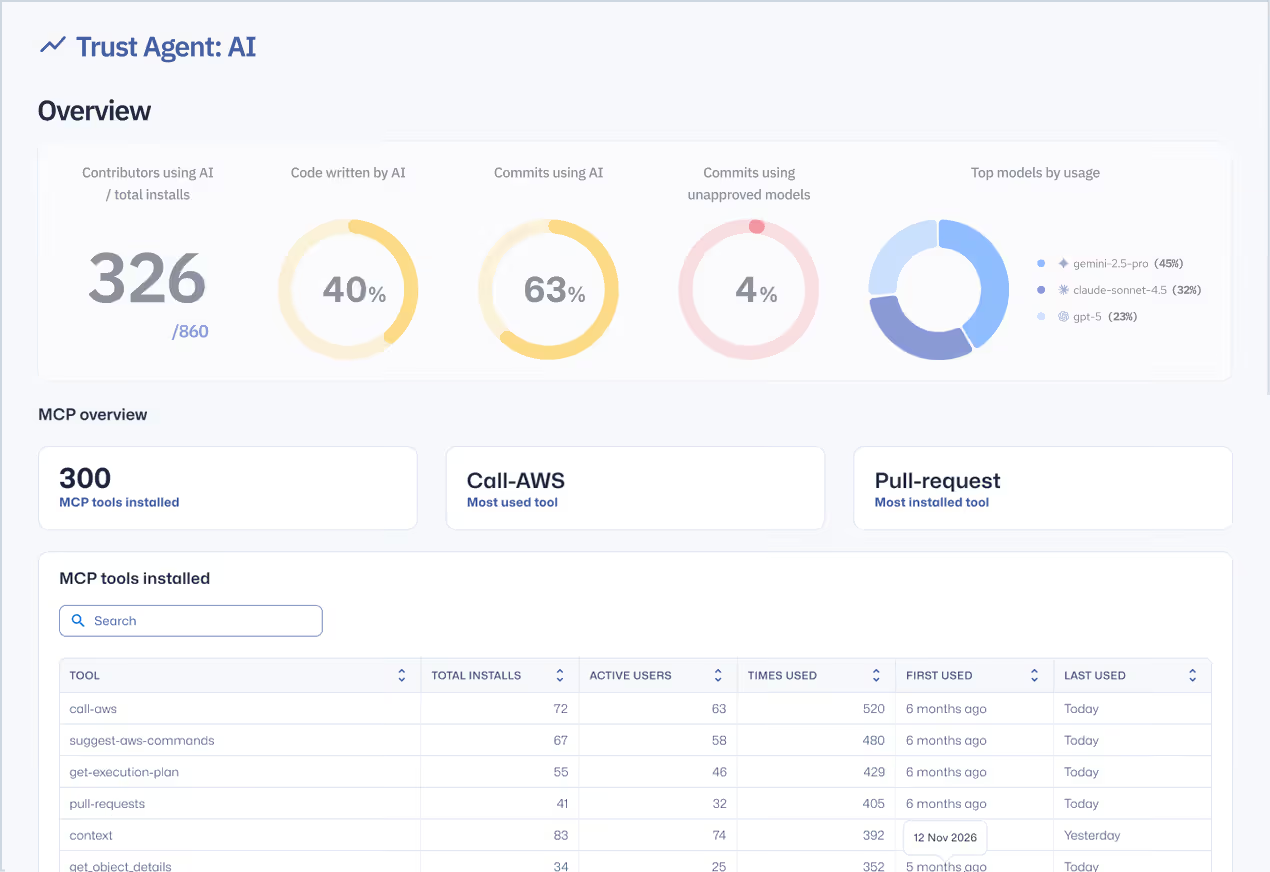

Gagnez en visibilité sur la quantité de code créée par l'IA

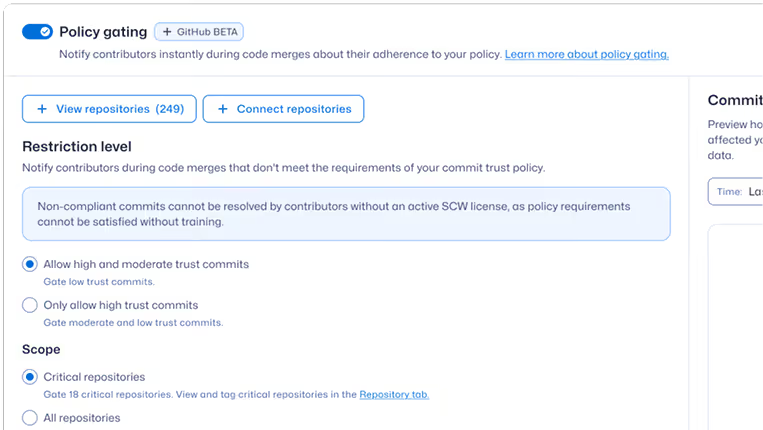

- Définissez et appliquez des politiques de développement sécurisées dans les flux de travail d'IA

- Strengthen secure coding capability across engineering teams

- Accédez à une formation pratique sur toutes les langues et les vulnérabilités

Prévenir les vulnérabilités introduites par l'IA lors de la validation

Réduire les vulnérabilités introduites de 53 % et plus

- Développez des capacités de codage sécurisées pour les développeurs et les flux de travail pilotés par l'IA

- Deliver policy-aligned guidance directly in developer tools

- See how AI-generated code impacts software risk

Élargir le développement de l'IA sans ralentir

Réduisez le MTTR jusqu'à 82 %

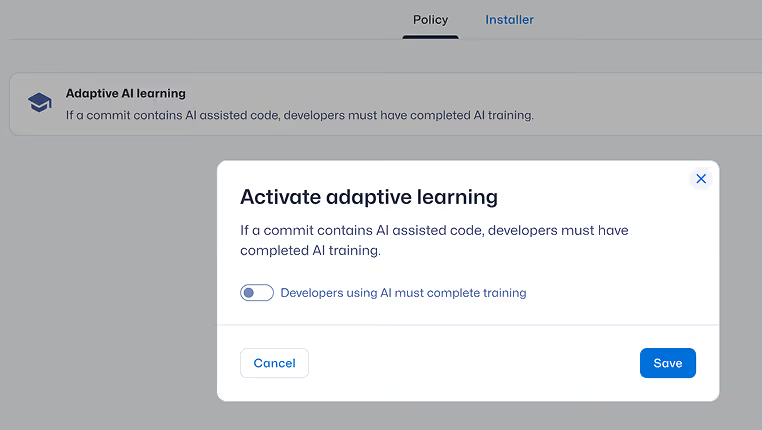

- Favorisez une amélioration mesurable des compétences grâce à un apprentissage adaptatif et à des ateliers pratiques

- Deliver real-time guidance inside developer tools

- Fix vulnerabilities earlier to reduce cost of rework

Sécurisé et conçu pour les outils que vous utilisez déjà

Rendre visibles les risques liés au développement liés à l'IA

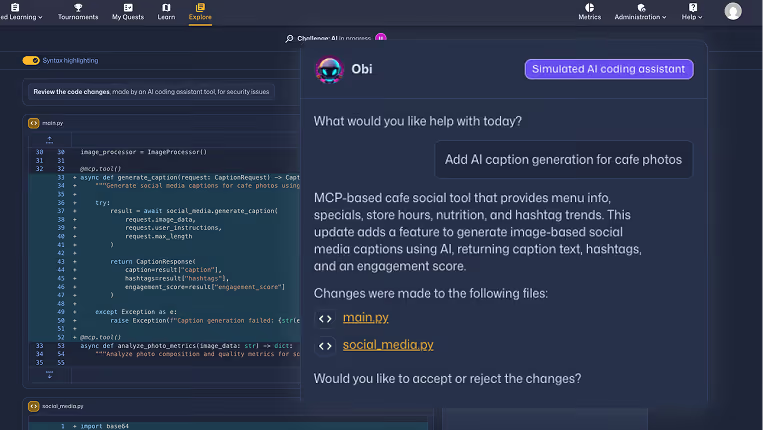

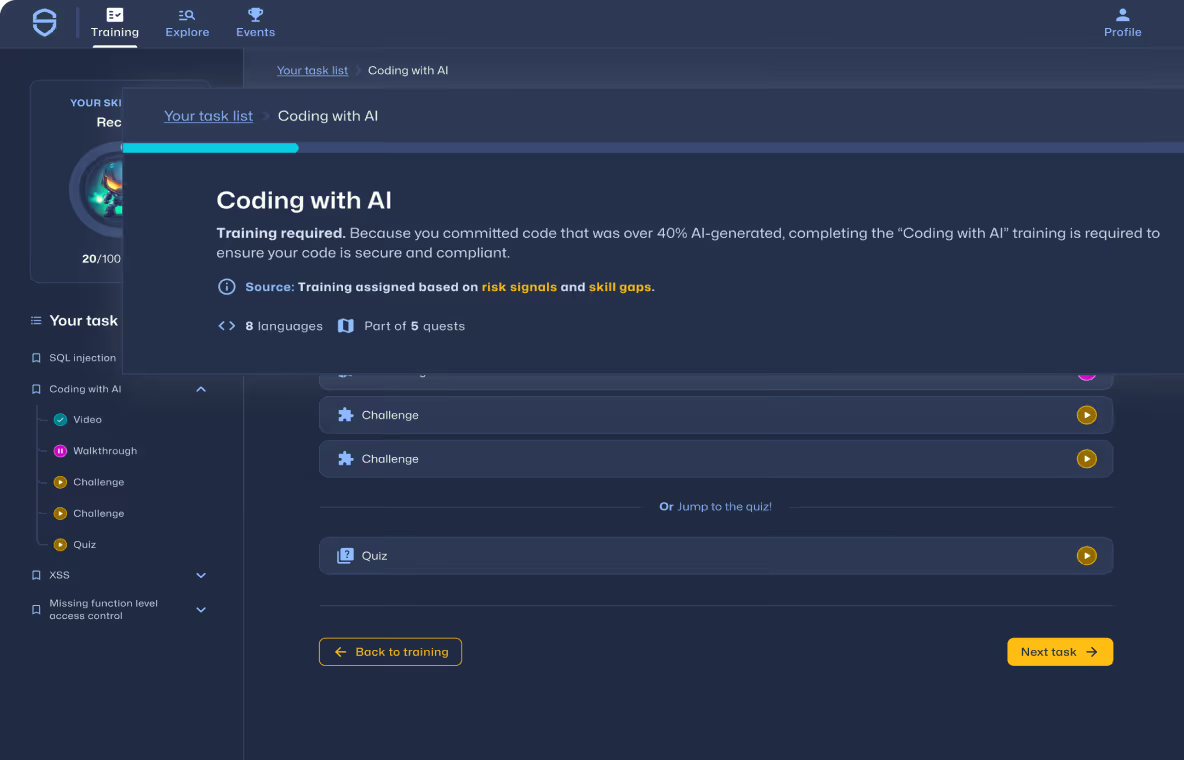

Découvrez comment le codage de l'IA est utilisé, les risques qu'il crée et le comportement qui le sous-tend, afin de pouvoir stopper les vulnérabilités avant qu'elles ne soient détectées.

Réduire les vulnérabilités à la source

Apprentissage pratique du codage sécurisé et de la sécurité de l'IA dispensé dans les flux de travail des développeurs du monde réel, aidant les entreprises à réduire les vulnérabilités de plus de 53 %.

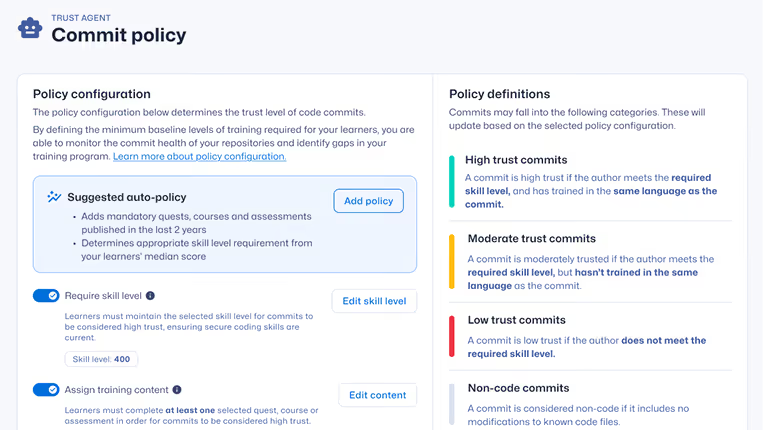

Appliquez le contrôle des politiques des développeurs et de l'IA à grande échelle

Développement sécurisé piloté par l'IA avant sa livraison

Identifiez les risques pour les développeurs, appliquez les politiques et évitez les vulnérabilités tout au long du cycle de vie de développement de vos logiciels.

Ressources pour vous aider à démarrer

I am thrilled to announce today an upcoming strategic partnership between Secure Code Warrior and KnowBe4. KnowBe4 is a world-renowned leader in comprehensively managing human and agentic AI risk, making them the perfect partner to help us distribute foundational security awareness to organizations across the globe.

Découvrez ce qui a changé dans le Top 10 de l'OWASP : 2025 et comment Secure Code Warrior facilite la transition grâce à des quêtes, des cours et des informations pour les développeurs mis à jour.

Comprenez la gouvernance des logiciels d'IA et comment réduire les risques liés aux logiciels liés à l'IA

Découvrez ce qu'est la gouvernance des logiciels d'IA, pourquoi elle est importante et comment Secure Code Warrior aide les organisations à adopter en toute sécurité le développement assisté par l'IA.

.svg)