Restez à l'affût des dernières nouveautés en matière de codage sécurisé.

Le paysage des cybermenaces est en constante évolution et il est plus important que jamais de garder une longueur d'avance. Grâce à une gamme de vidéos, de blogs et de directives pratiques en matière de codage sécurisé, nous pouvons vous aider à vous tenir au courant et à être prêt pour l'avenir.

Nos dernières directives de codage sécurisé.

{

« dépendances » : {

« foo » : « 1.0.0 - 2.9999.9999",

« barre » : « >=1,0.2 <2.1.2 »

}

}

Utilisation de composants présentant des vulnérabilités connues

{

« dépendances » : {

« foo » : « 1.0.0 - 2.9999.9999",

« barre » : « >=1,0.2 <2.1.2 »

}

}

La plupart des applications utilisent de grandes quantités de composants tiers. Ces composants fournissent tout, de la journalisation à la création de modèles, en passant par l'accès à la base de données, etc. Cela facilite grandement le développement de logiciels et permet de gagner beaucoup de temps. Mais ils sont également fabriqués par des personnes, ce qui signifie que certains contiendront inévitablement des vulnérabilités. Lisez le guide pour en savoir plus.

importer mysql.connector

base de données = mysql.connector.connect

Pratique #Bad. Evite ça ! C'est juste pour apprendre.

(host="localhost », user="newuser », passwd="pass », db="sample »)

cur = db.cursor ()

name = raw_input ('Entrez le nom : ')

cur.execute (« SELECT * FROM sample_data WHERE Name = '%s' ; » % name) pour la ligne dans cur.fetchall () : print (row)

db.fermer ()

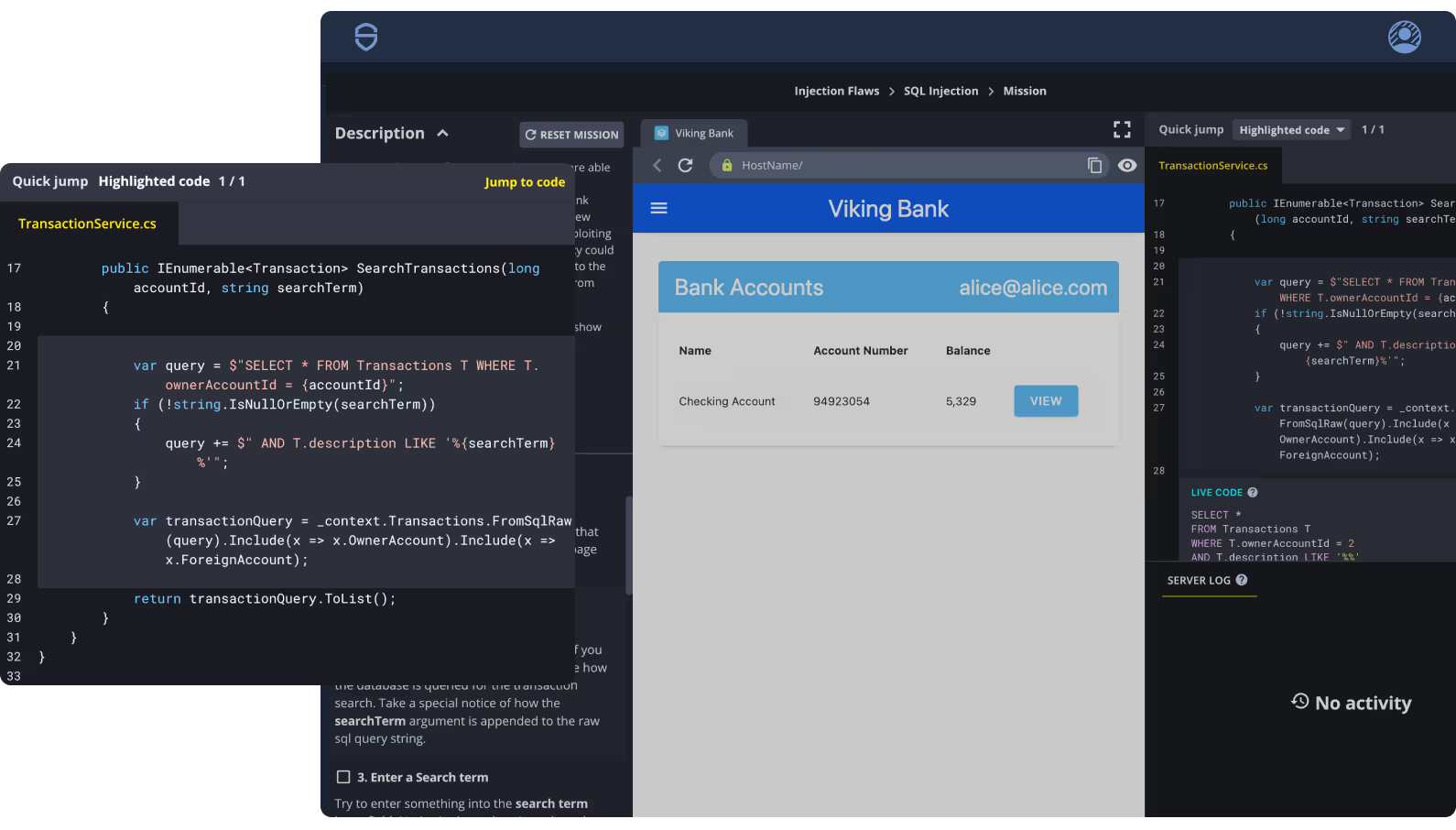

Injection SQL

importer mysql.connector

base de données = mysql.connector.connect

Pratique #Bad. Evite ça ! C'est juste pour apprendre.

(host="localhost », user="newuser », passwd="pass », db="sample »)

cur = db.cursor ()

name = raw_input ('Entrez le nom : ')

cur.execute (« SELECT * FROM sample_data WHERE Name = '%s' ; » % name) pour la ligne dans cur.fetchall () : print (row)

db.fermer ()

L'injection SQL (SQLi) injecte du code dans des instructions SQL pour attaquer et collecter des informations importantes à partir d'une application. Il s'agit d'une faille de sécurité Web. Il s'agit de la technique de piratage la plus courante qui manipule la base de données et en extrait des informations cruciales.

De nombreux frameworks disposent également d'un ensemble de points de terminaison qui peuvent être activés, ce qui permet de surveiller l'application, que ce soit dans un environnement de production ou de test/développement. Il peut s'agir notamment des éléments suivants :

Métriques (Prometheus)

Journaux

Informations sur l'environnement

Mappages chemin/URL

Mauvaise configuration de la sécurité

De nombreux frameworks disposent également d'un ensemble de points de terminaison qui peuvent être activés, ce qui permet de surveiller l'application, que ce soit dans un environnement de production ou de test/développement. Il peut s'agir notamment des éléments suivants :

Métriques (Prometheus)

Journaux

Informations sur l'environnement

Mappages chemin/URL

La mauvaise configuration de sécurité est en quelque sorte un terme générique qui couvre les vulnérabilités courantes qui apparaissent en raison des paramètres de configuration d'une application, plutôt que d'un code incorrect. Il s'agit d'un sujet très varié qui dépend fortement de facteurs tels que votre infrastructure technologique. La résolution de ces problèmes semble souvent simple, comme la modification d'un fichier de configuration ou même d'une seule ligne de code, mais l'impact et les conséquences de ces vulnérabilités peuvent être graves. Lisez notre guide pour en savoir plus sur cette vulnérabilité et sur la manière de l'atténuer.

ts

let url = request.params.url ;

let response = http.get (url) ;

let render = response.render () ;

renvoie render.export () ;

Falsification des demandes de serveur

ts

let url = request.params.url ;

let response = http.get (url) ;

let render = response.render () ;

renvoie render.export () ;

Les vulnérabilités liées à la falsification des requêtes côté serveur se produisent lorsqu'un utilisateur parvient à demander à une application d'envoyer des requêtes HTTP à un domaine déterminé par l'attaquant. Si une application a accès à des réseaux privés/internes, un attaquant peut également amener l'application à envoyer des requêtes à des serveurs internes. Nous examinerons cela de plus près à l'aide de quelques exemples pour mieux comprendre à quoi cela ressemble en action dans cette directive.

Missions de codage sécurisé dans le monde réel.

Explorez notre bibliothèque d'exercices de formation destinés au public. Ces exemples de missions SCW vous offrent une expérience pratique guidée de certaines pratiques de codage sécurisé offensives dans le cadre d'une simulation d'application réelle.