Inteligencia de seguridad avanzada: cursos guiados que ayudan a los desarrolladores a prepararse para el NIST

Últimamente se han producido algunos movimientos muy positivos en la industria de la ciberseguridad. Parece que la opinión en torno a la prioridad de la seguridad en las compilaciones de software, lo antes posible, está empezando a mejorar en muchas organizaciones. Esto, sumado a medidas oficiales como Orden ejecutiva de Biden sobre ciberseguridad, ha dejado muy claro que todos deben hacer su parte para garantizar la seguridad del software y la seguridad de los datos. Lo que es especialmente interesante es que el debate sobre el papel del desarrollador en el mantenimiento de estándares de codificación seguros sigue evolucionando, incluso a nivel gubernamental.

Sin embargo, falta algo en la conversación. La orden ejecutiva sugiere que los desarrolladores necesitan habilidades de seguridad verificadas, sin embargo, actualmente no existe tal certificación oficial. Muchas empresas siguen guiándose por NIST (quienes proporcionaron directrices actualizadas en respuesta a la EO) en su búsqueda de cumplimiento y estándares más altos de seguridad del software, pero si estamos pensando en estrategias para reducir significativamente las vulnerabilidades y, al mismo tiempo, incorporar las herramientas adecuadas y mantener la velocidad de lanzamiento, la mayoría son simplemente demasiado genéricas para generar el resultado deseado. Aquí es donde muchas empresas se desatascan: perseveran con una formación de desarrolladores limitada o no se basan en bases generales que les permitan adquirir habilidades prácticas.

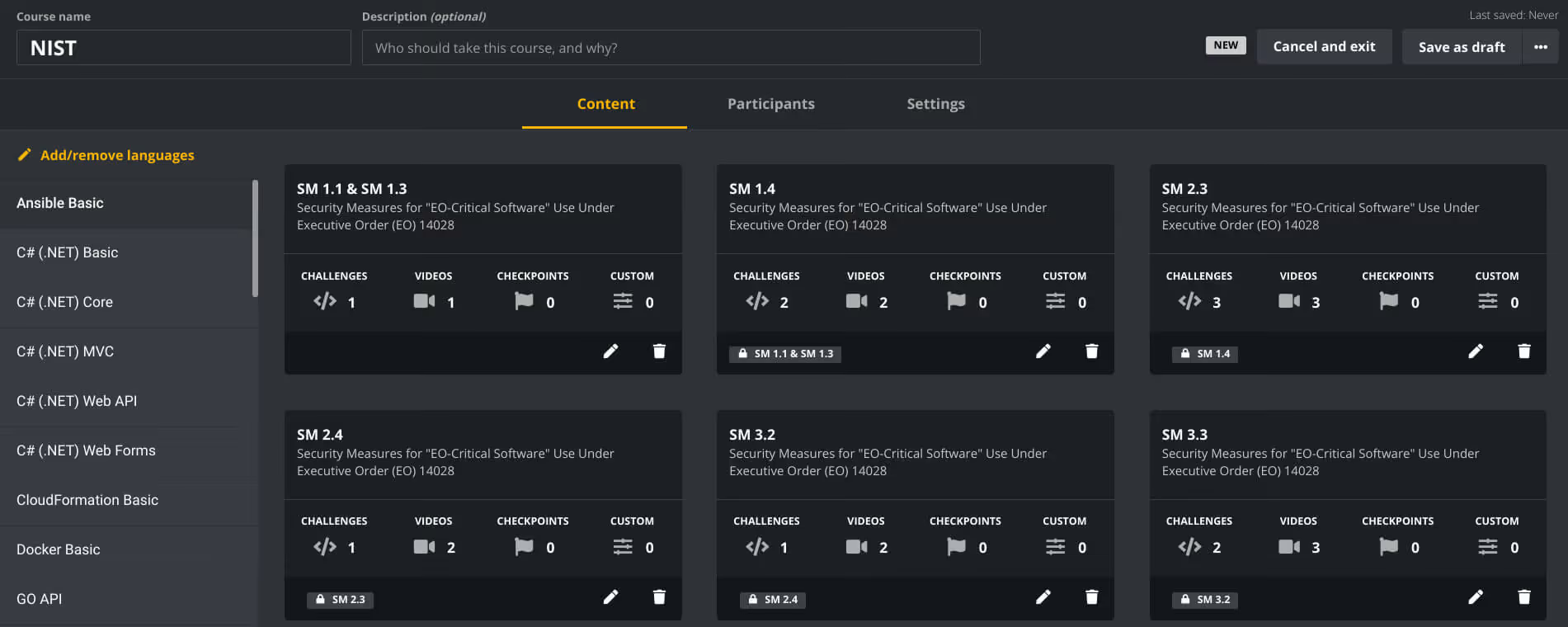

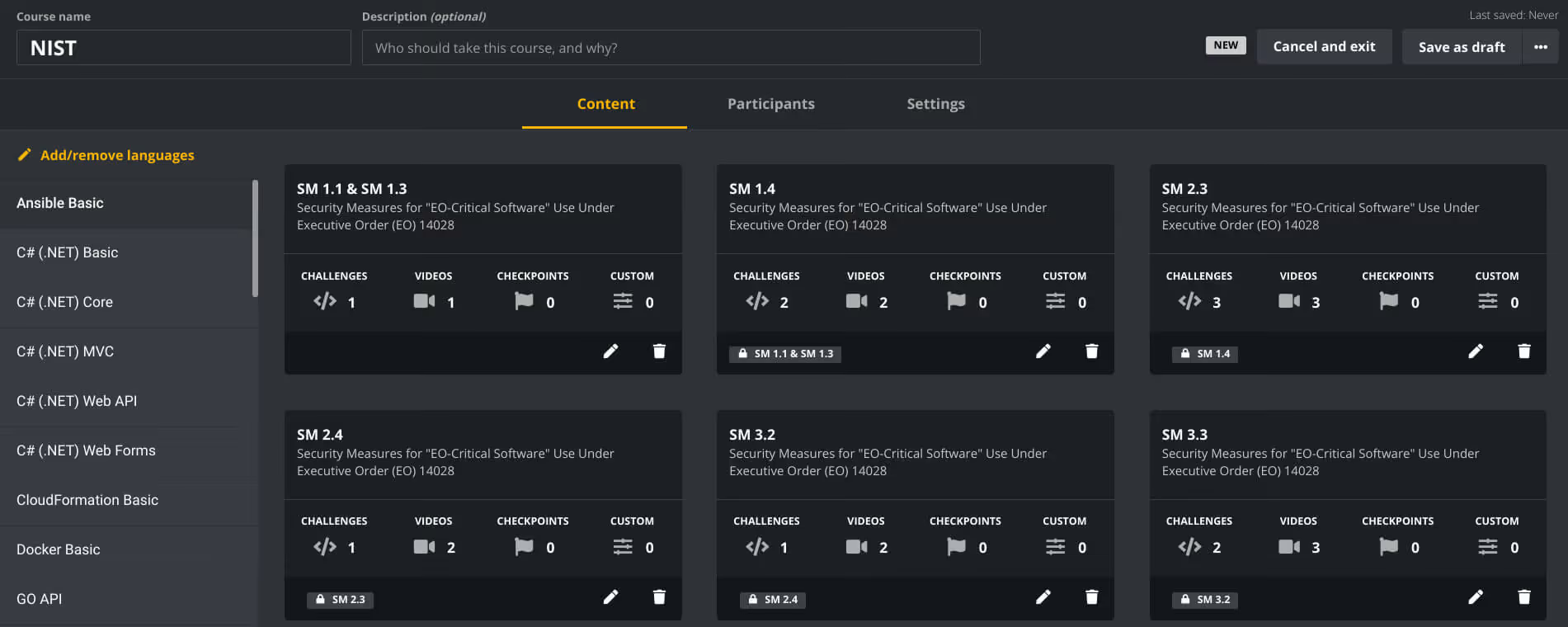

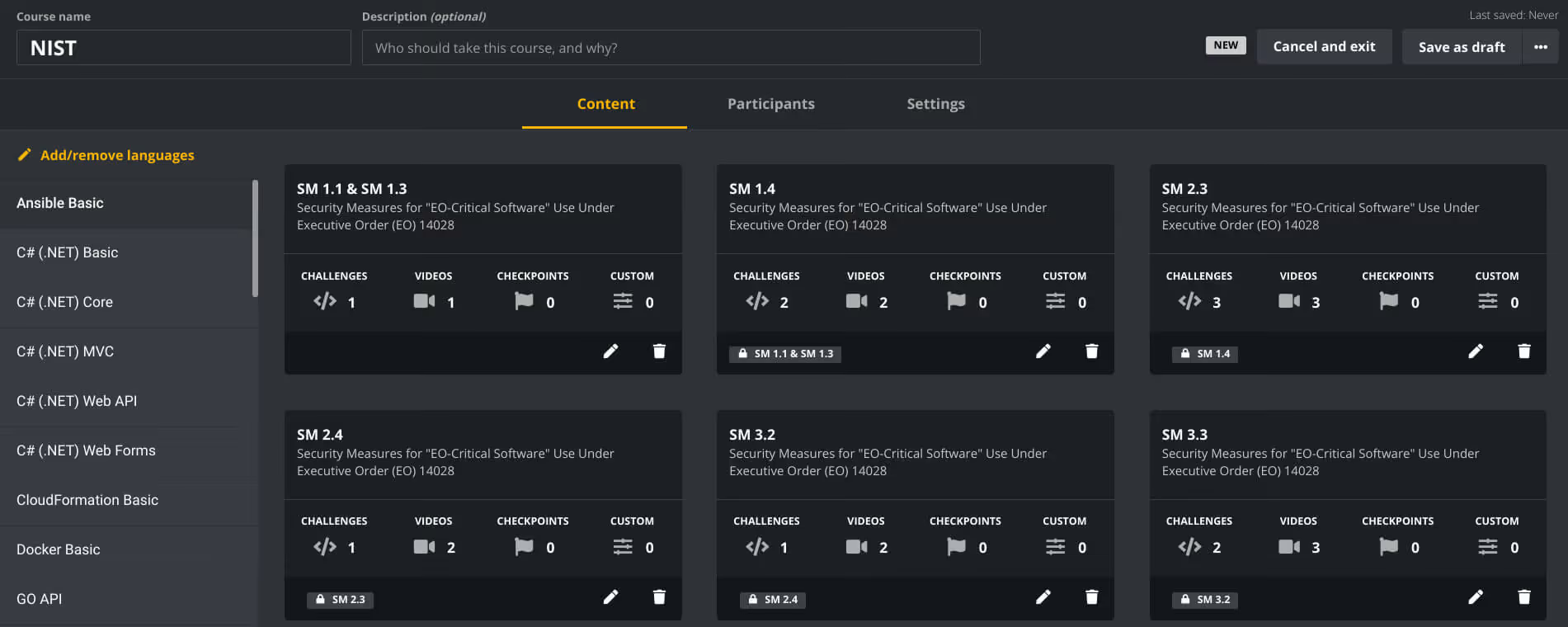

Los desarrolladores que se preocupan por la seguridad no crecen en los árboles, pero pueden crecer y crecer mucho más rápido con las herramientas adecuadas. Con ese fin, nos complace anunciar nuestra propia propiedad curso para el cumplimiento del NIST, según lo estructurado por las directrices de la Orden Ejecutiva del Gobierno de los EE. UU.

Soporte significativo a nivel de código para desarrolladores

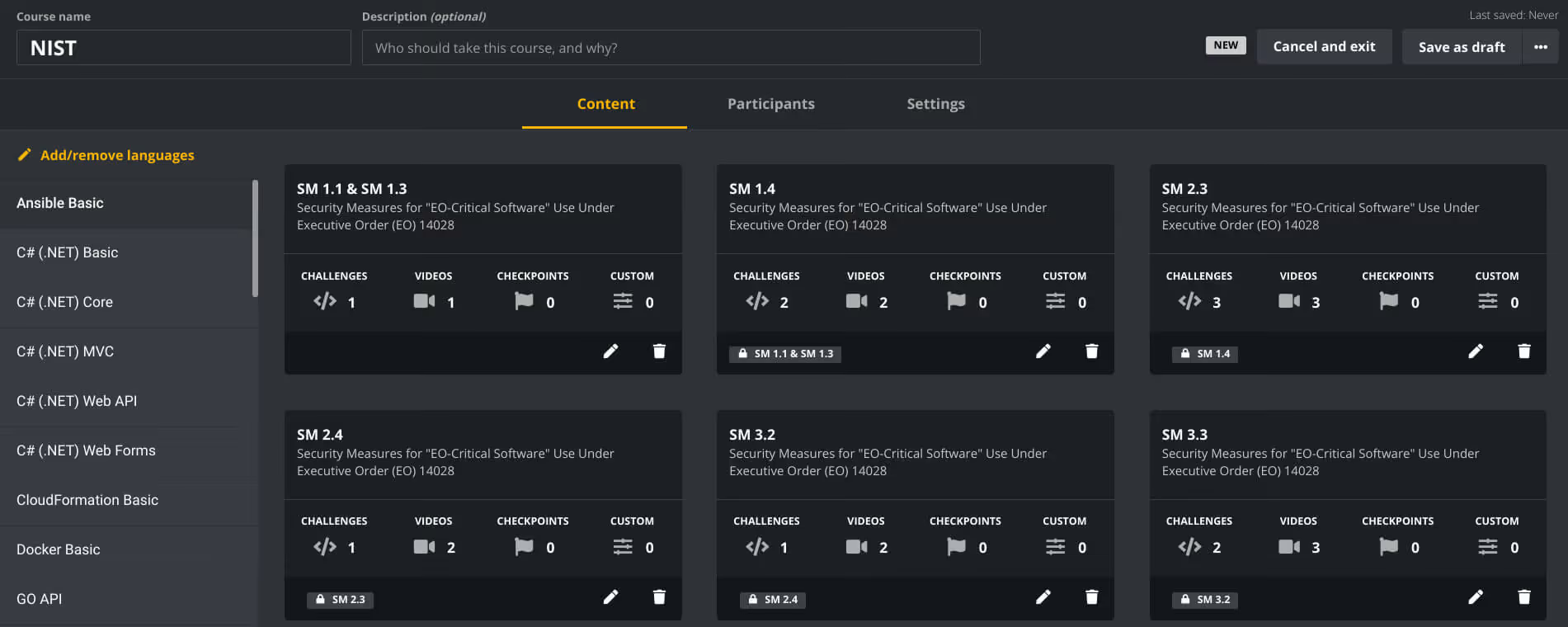

Uso de las directrices del NIST para el software crítico para el pedido ejecutivo (crítico desde el punto de vista estratégico) aquí, estructuramos el curso para alcanzar los cinco objetivos clave que, en última instancia, mejorarán la seguridad del software vital que se utiliza en los niveles más altos del gobierno y, idealmente, deberían actuar como punto de referencia para un desarrollo de mayor calidad desde cero.

Para lograr un verdadero éxito en una cohorte de desarrollo, cualquier mejora de las habilidades debe ir más allá de la teoría e implementarse de manera que no se traduzca en un cambio constante de contexto entre el trabajo y la capacitación para encontrar respuestas y mantener la agilidad. Las prácticas de seguridad meticulosas (por no hablar del equipo de seguridad) se consideran un obstáculo a la puntualidad de los sprints de desarrollo y limitan seriamente el estilo del ingeniero promedio centrado en las funciones.

Los microaprendizajes breves y fáciles de picar que se adaptan a las necesidades de los desarrolladores tienen una acogida mucho menos fría y dan como resultado un desarrollo de habilidades práctico y memorable.

Eche un vistazo a cómo lo hemos estructurado para nuestro curso del NIST:

Objetivo 1: Proteger el software ecocrítico y las plataformas de software ecocríticas del acceso y el uso no autorizados.

Los atacantes confían en los errores de configuración de seguridad y en las prácticas de autenticación inadecuadas para infiltrarse con éxito en los sistemas, hacerse con el control de las cuentas y robar datos. Son un error común que puede ocasionar enormes problemas si se explotan con éxito.

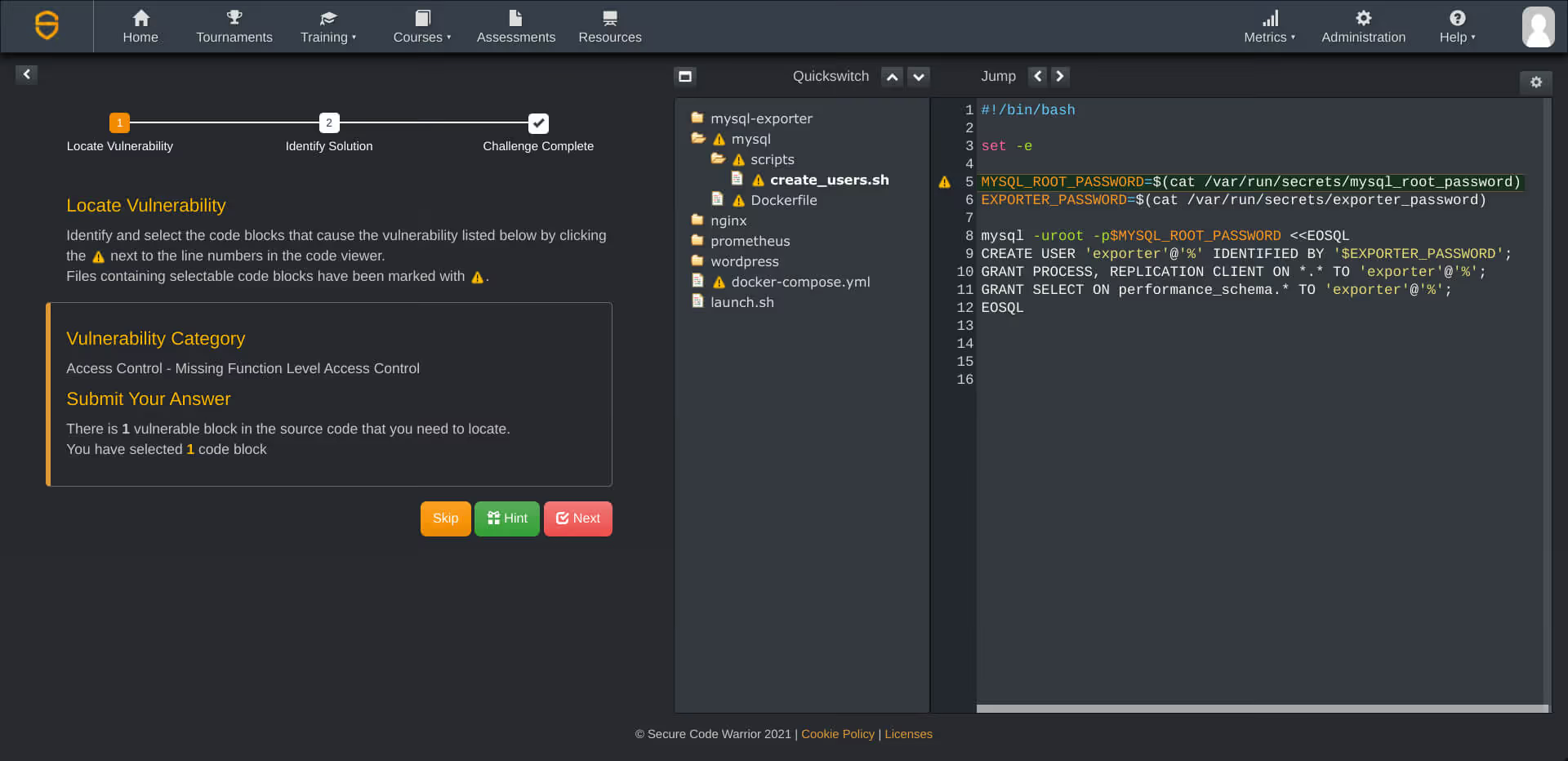

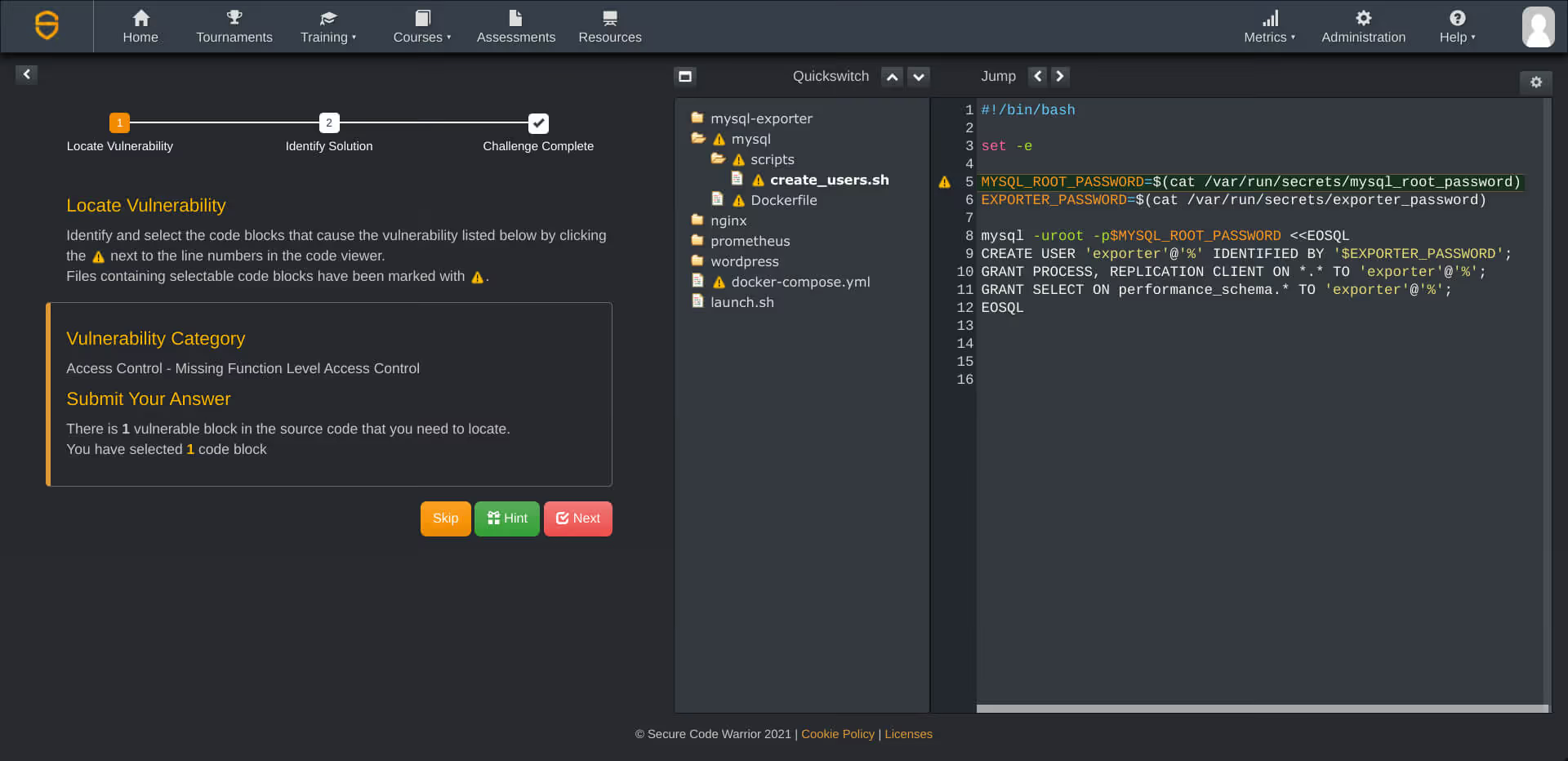

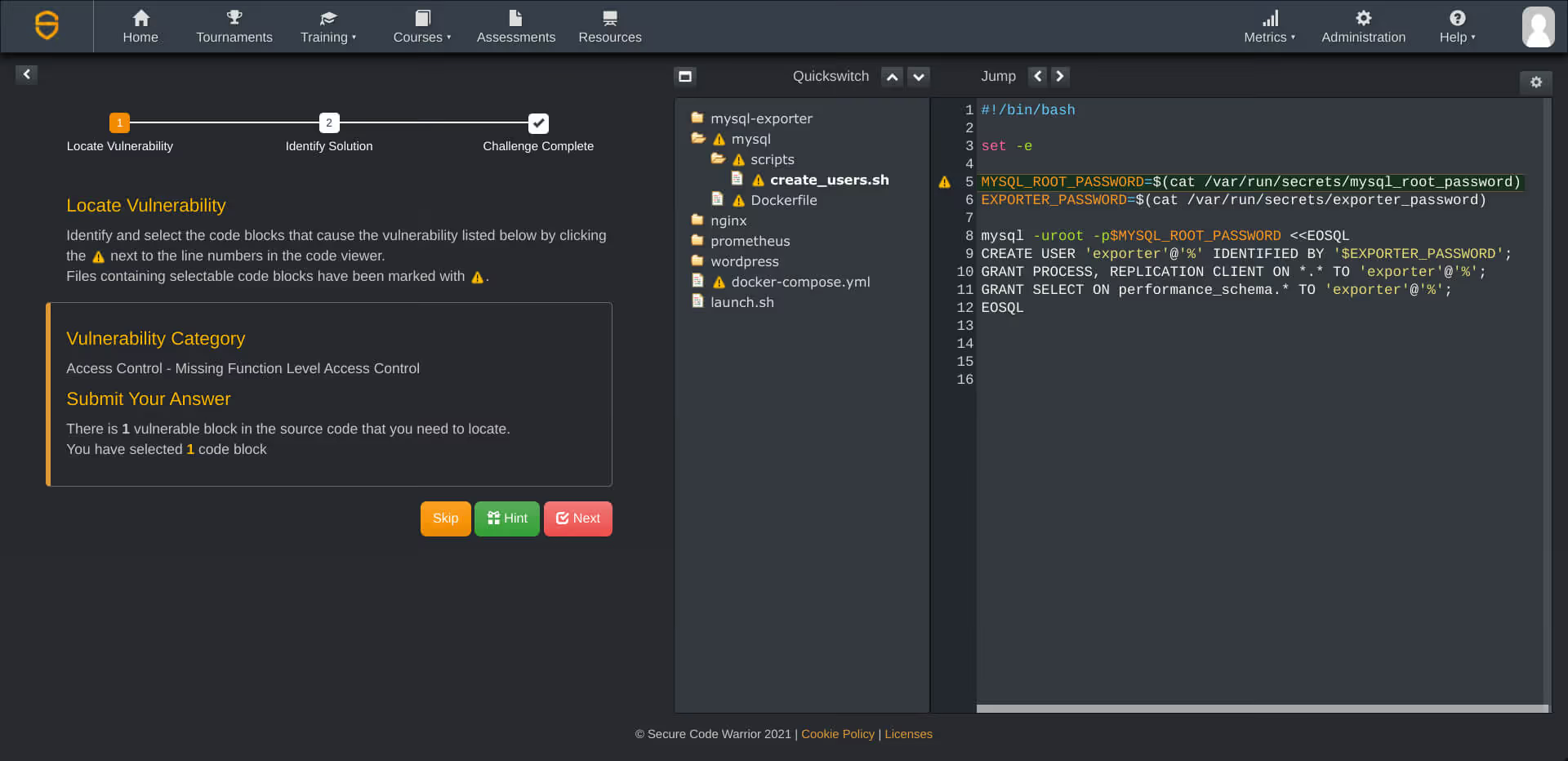

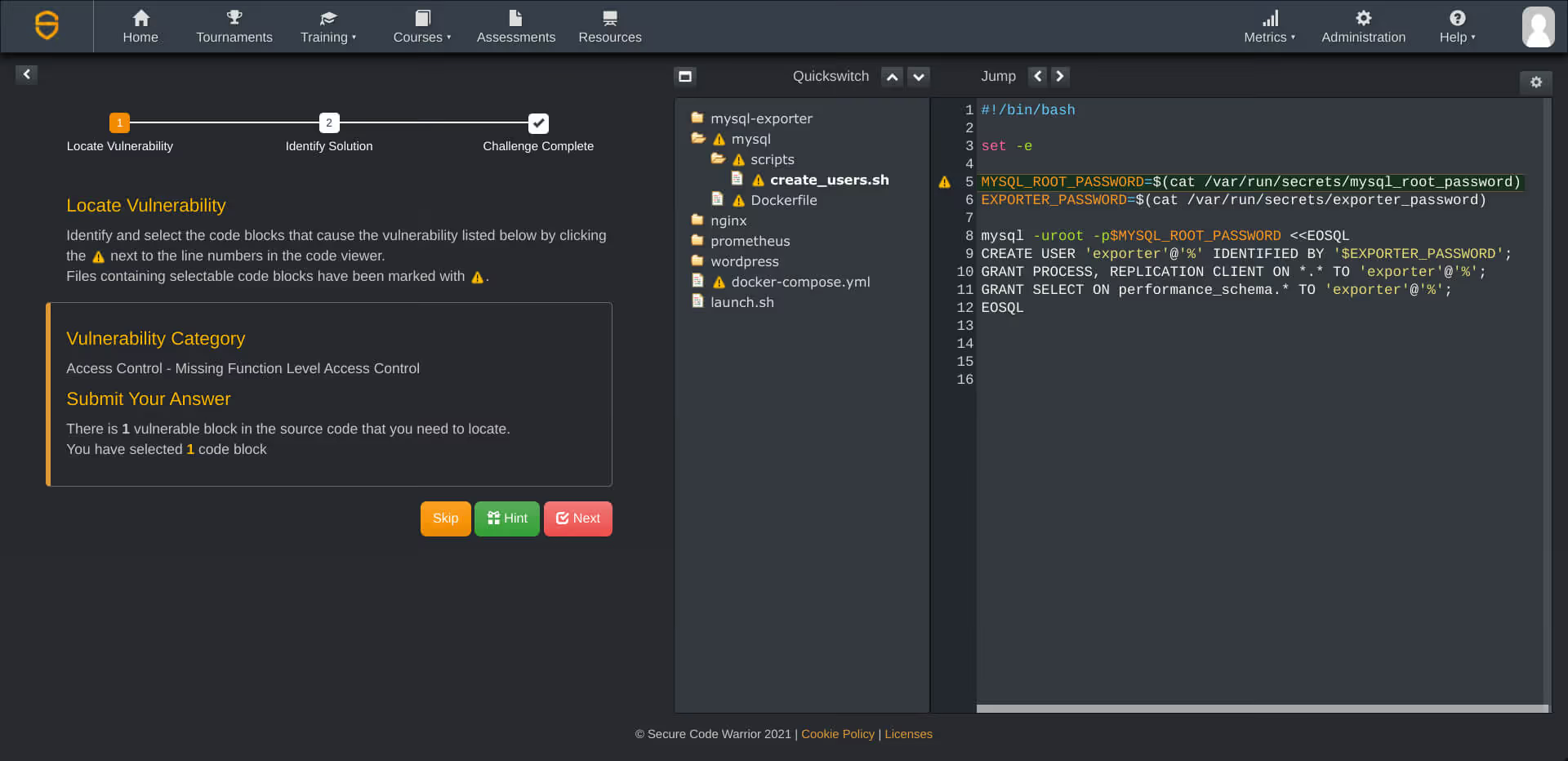

En el Plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden jugar desafíos basados en fragmentos de código del mundo real que reflejen con precisión cómo aparecerían estos errores en su trabajo diario y hacer que encuentren una solución precisa para protegerlos. Para los ingenieros de DevOps, proteger la infraestructura requiere configuraciones meticulosas de control de acceso, y existen desafíos especializados para cumplir con este requisito en los lenguajes de infraestructura como código (IaC) como Terraform, CloudFormation y Ansible, así como en el código utilizado en Docker y Kubernetes.

Objetivo 2: Proteger la confidencialidad, la integridad y la disponibilidad de los datos utilizados por el software ecocrítico y las plataformas de software ecocríticas.

Para este objetivo, todos los caminos conducen al control de acceso. La rotura del control de acceso destronó recientemente a Fallas de inyección como la entrada más alta del Los 10 mejores de OWASP 2021, y es un error grave que requiere las habilidades de los desarrolladores conscientes de la seguridad para encontrarlo y solucionarlo lo antes posible.

El curso aborda conceptos como el privilegio mínimo a nivel de código y ayuda a inculcar el enfoque de limitar el acceso a las cuentas de usuario solo a las áreas necesarias, como práctica recomendada.

Objetivo 3: Identificar y mantener las plataformas de software ecocríticas y el software implementado en esas plataformas para proteger el software ecocrítico de la explotación.

Uno de los mayores desafíos de las grandes organizaciones es mantener la supervisión de la seguridad de todos los diferentes programas, sistemas y componentes actualmente en juego. En lo que respecta a la gestión de riesgos y la aplicación de parches, estos elementos deben ser una prioridad en cualquier programa de seguridad, y los desarrolladores deben estar en alerta máxima para realizar el mantenimiento de la seguridad.

En la plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden enfrentarse a desafíos que les ayudarán a identificar y corregir los componentes vulnerables, así como los errores de configuración de seguridad basados en permisos.

Objetivo 4: Detectar, responder y recuperarse rápidamente de las amenazas e incidentes relacionados con el software ecocrítico y las plataformas de software ecocríticas.

Es lamentable (y una pérdida de tiempo y dinero) que muchas organizaciones sigan centrándose en la respuesta a los incidentes, en lugar de en la prevención, cuando se enfrentan a problemas de ciberseguridad. Esta es una cultura que luchamos por cambiar, y los desarrolladores están a la vanguardia de la tarea de ofrecer capacidad preventiva cuando reciben la formación adecuada en materia de mejores prácticas de seguridad.

El objetivo 4 exige que los desarrolladores, en el contexto de su función, supervisen continuamente la seguridad en sus entornos y puntos finales, tanto a nivel de software como de red. La falta de registro y supervisión es otro error común e insidioso, y es vital que los ingenieros puedan resolver este problema con éxito en sus tareas diarias.

En la plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden enfrentarse a desafíos para perfeccionar estas habilidades, ya sea que trabajen con lenguajes web, de API o de nube.

Conciencia de seguridad con sostenibilidad.

Objetivo 5: Reforzar la comprensión y el desempeño de las acciones humanas que fomentan la seguridad del software ecocrítico y las plataformas de software ecocríticas.

Este es bastante generalizado, pero es el más importante de lograr... y no puedes hacerlo sin dominar los cuatro primeros objetivos. En esta directriz se pide que se lleven a cabo actividades frecuentes de concienciación en materia de seguridad y que todas las «acciones humanas» relacionadas con el software de importancia crítica sean llevadas a cabo por personas que estén adecuadamente capacitadas en el contexto de sus funciones y responsabilidades.

Los desarrolladores se encuentran entre los que conocen más de cerca el código, además de las configuraciones de seguridad y el control de acceso. Hay que fomentar sus habilidades en materia de seguridad y, para alcanzar los altos estándares descritos por el NIST, una estructura de cursos prácticos podría ser la forma más eficaz de abordarla, especialmente en el caso de grupos de desarrolladores grandes.

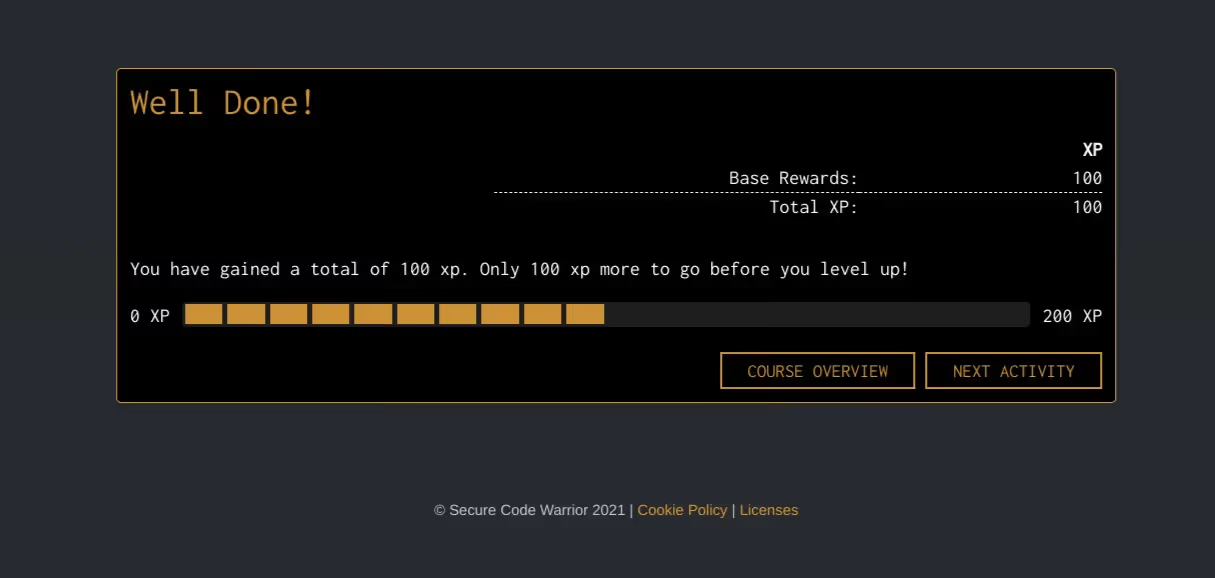

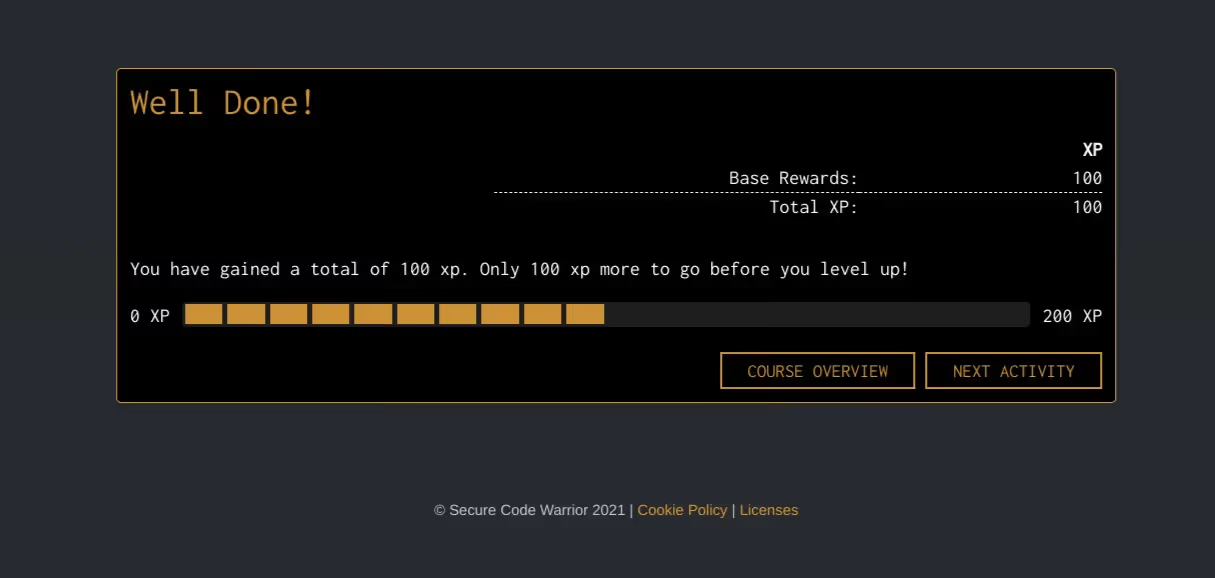

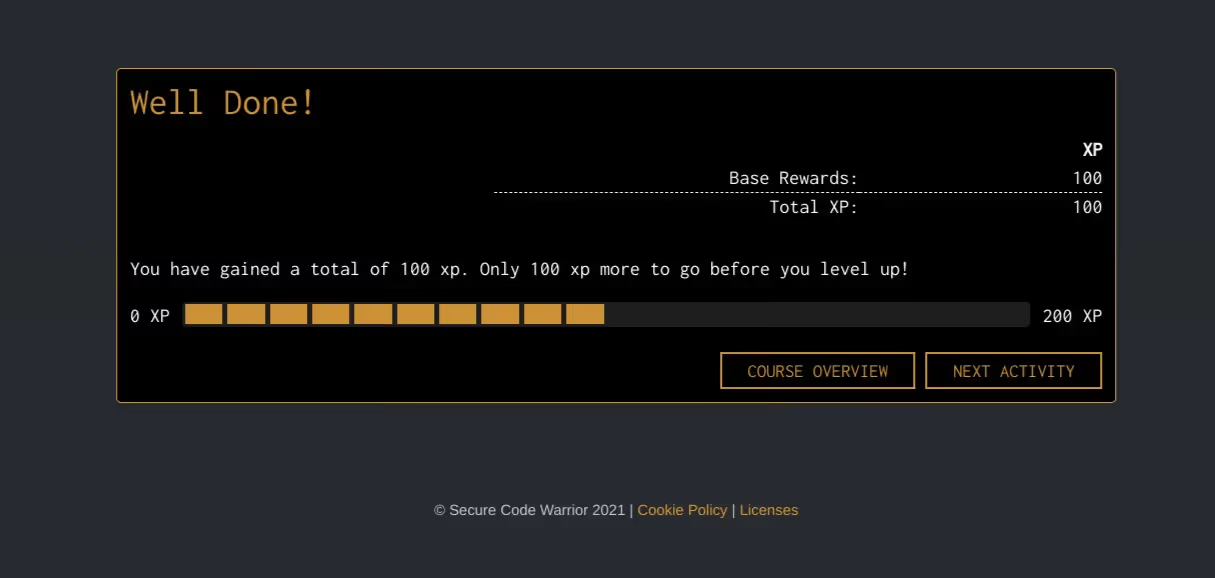

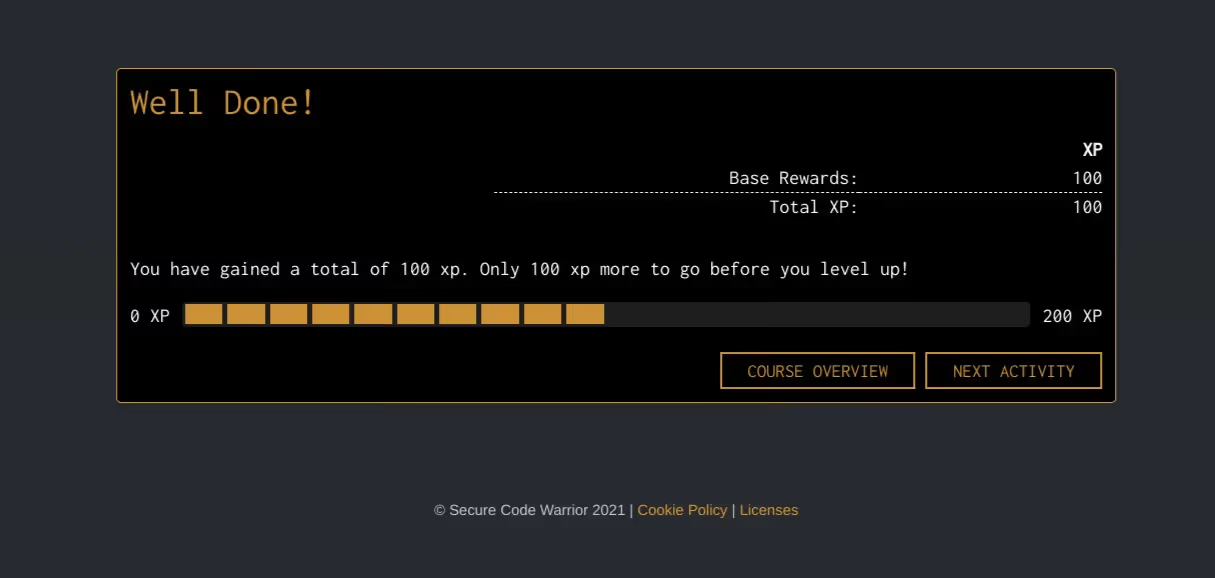

Empieza a añadir a los puntos de experiencia y al coeficiente intelectual de seguridad de su equipo de desarrollo en la actualidad.

Los desarrolladores se encuentran entre los que conocen más de cerca el código, además de las configuraciones de seguridad y el control de acceso. Hay que fomentar sus habilidades en materia de seguridad y, para alcanzar los altos estándares descritos por el NIST, una estructura de cursos prácticos podría ser la forma más eficaz de abordarla, especialmente en el caso de grupos de desarrolladores grandes.

Matias Madou, Ph.D. is a security expert, researcher, and CTO and co-founder of Secure Code Warrior. Matias obtained his Ph.D. in Application Security from Ghent University, focusing on static analysis solutions. He later joined Fortify in the US, where he realized that it was insufficient to solely detect code problems without aiding developers in writing secure code. This inspired him to develop products that assist developers, alleviate the burden of security, and exceed customers' expectations. When he is not at his desk as part of Team Awesome, he enjoys being on stage presenting at conferences including RSA Conference, BlackHat and DefCon.

Secure Code Warrior está aquí para que su organización le ayude a proteger el código durante todo el ciclo de vida del desarrollo de software y a crear una cultura en la que la ciberseguridad sea una prioridad. Ya sea administrador de AppSec, desarrollador, CISO o cualquier persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados con el código inseguro.

Reserva una demostraciónMatias Madou, Ph.D. is a security expert, researcher, and CTO and co-founder of Secure Code Warrior. Matias obtained his Ph.D. in Application Security from Ghent University, focusing on static analysis solutions. He later joined Fortify in the US, where he realized that it was insufficient to solely detect code problems without aiding developers in writing secure code. This inspired him to develop products that assist developers, alleviate the burden of security, and exceed customers' expectations. When he is not at his desk as part of Team Awesome, he enjoys being on stage presenting at conferences including RSA Conference, BlackHat and DefCon.

Matias is a researcher and developer with more than 15 years of hands-on software security experience. He has developed solutions for companies such as Fortify Software and his own company Sensei Security. Over his career, Matias has led multiple application security research projects which have led to commercial products and boasts over 10 patents under his belt. When he is away from his desk, Matias has served as an instructor for advanced application security training courses and regularly speaks at global conferences including RSA Conference, Black Hat, DefCon, BSIMM, OWASP AppSec and BruCon.

Matias holds a Ph.D. in Computer Engineering from Ghent University, where he studied application security through program obfuscation to hide the inner workings of an application.

Últimamente se han producido algunos movimientos muy positivos en la industria de la ciberseguridad. Parece que la opinión en torno a la prioridad de la seguridad en las compilaciones de software, lo antes posible, está empezando a mejorar en muchas organizaciones. Esto, sumado a medidas oficiales como Orden ejecutiva de Biden sobre ciberseguridad, ha dejado muy claro que todos deben hacer su parte para garantizar la seguridad del software y la seguridad de los datos. Lo que es especialmente interesante es que el debate sobre el papel del desarrollador en el mantenimiento de estándares de codificación seguros sigue evolucionando, incluso a nivel gubernamental.

Sin embargo, falta algo en la conversación. La orden ejecutiva sugiere que los desarrolladores necesitan habilidades de seguridad verificadas, sin embargo, actualmente no existe tal certificación oficial. Muchas empresas siguen guiándose por NIST (quienes proporcionaron directrices actualizadas en respuesta a la EO) en su búsqueda de cumplimiento y estándares más altos de seguridad del software, pero si estamos pensando en estrategias para reducir significativamente las vulnerabilidades y, al mismo tiempo, incorporar las herramientas adecuadas y mantener la velocidad de lanzamiento, la mayoría son simplemente demasiado genéricas para generar el resultado deseado. Aquí es donde muchas empresas se desatascan: perseveran con una formación de desarrolladores limitada o no se basan en bases generales que les permitan adquirir habilidades prácticas.

Los desarrolladores que se preocupan por la seguridad no crecen en los árboles, pero pueden crecer y crecer mucho más rápido con las herramientas adecuadas. Con ese fin, nos complace anunciar nuestra propia propiedad curso para el cumplimiento del NIST, según lo estructurado por las directrices de la Orden Ejecutiva del Gobierno de los EE. UU.

Soporte significativo a nivel de código para desarrolladores

Uso de las directrices del NIST para el software crítico para el pedido ejecutivo (crítico desde el punto de vista estratégico) aquí, estructuramos el curso para alcanzar los cinco objetivos clave que, en última instancia, mejorarán la seguridad del software vital que se utiliza en los niveles más altos del gobierno y, idealmente, deberían actuar como punto de referencia para un desarrollo de mayor calidad desde cero.

Para lograr un verdadero éxito en una cohorte de desarrollo, cualquier mejora de las habilidades debe ir más allá de la teoría e implementarse de manera que no se traduzca en un cambio constante de contexto entre el trabajo y la capacitación para encontrar respuestas y mantener la agilidad. Las prácticas de seguridad meticulosas (por no hablar del equipo de seguridad) se consideran un obstáculo a la puntualidad de los sprints de desarrollo y limitan seriamente el estilo del ingeniero promedio centrado en las funciones.

Los microaprendizajes breves y fáciles de picar que se adaptan a las necesidades de los desarrolladores tienen una acogida mucho menos fría y dan como resultado un desarrollo de habilidades práctico y memorable.

Eche un vistazo a cómo lo hemos estructurado para nuestro curso del NIST:

Objetivo 1: Proteger el software ecocrítico y las plataformas de software ecocríticas del acceso y el uso no autorizados.

Los atacantes confían en los errores de configuración de seguridad y en las prácticas de autenticación inadecuadas para infiltrarse con éxito en los sistemas, hacerse con el control de las cuentas y robar datos. Son un error común que puede ocasionar enormes problemas si se explotan con éxito.

En el Plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden jugar desafíos basados en fragmentos de código del mundo real que reflejen con precisión cómo aparecerían estos errores en su trabajo diario y hacer que encuentren una solución precisa para protegerlos. Para los ingenieros de DevOps, proteger la infraestructura requiere configuraciones meticulosas de control de acceso, y existen desafíos especializados para cumplir con este requisito en los lenguajes de infraestructura como código (IaC) como Terraform, CloudFormation y Ansible, así como en el código utilizado en Docker y Kubernetes.

Objetivo 2: Proteger la confidencialidad, la integridad y la disponibilidad de los datos utilizados por el software ecocrítico y las plataformas de software ecocríticas.

Para este objetivo, todos los caminos conducen al control de acceso. La rotura del control de acceso destronó recientemente a Fallas de inyección como la entrada más alta del Los 10 mejores de OWASP 2021, y es un error grave que requiere las habilidades de los desarrolladores conscientes de la seguridad para encontrarlo y solucionarlo lo antes posible.

El curso aborda conceptos como el privilegio mínimo a nivel de código y ayuda a inculcar el enfoque de limitar el acceso a las cuentas de usuario solo a las áreas necesarias, como práctica recomendada.

Objetivo 3: Identificar y mantener las plataformas de software ecocríticas y el software implementado en esas plataformas para proteger el software ecocrítico de la explotación.

Uno de los mayores desafíos de las grandes organizaciones es mantener la supervisión de la seguridad de todos los diferentes programas, sistemas y componentes actualmente en juego. En lo que respecta a la gestión de riesgos y la aplicación de parches, estos elementos deben ser una prioridad en cualquier programa de seguridad, y los desarrolladores deben estar en alerta máxima para realizar el mantenimiento de la seguridad.

En la plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden enfrentarse a desafíos que les ayudarán a identificar y corregir los componentes vulnerables, así como los errores de configuración de seguridad basados en permisos.

Objetivo 4: Detectar, responder y recuperarse rápidamente de las amenazas e incidentes relacionados con el software ecocrítico y las plataformas de software ecocríticas.

Es lamentable (y una pérdida de tiempo y dinero) que muchas organizaciones sigan centrándose en la respuesta a los incidentes, en lugar de en la prevención, cuando se enfrentan a problemas de ciberseguridad. Esta es una cultura que luchamos por cambiar, y los desarrolladores están a la vanguardia de la tarea de ofrecer capacidad preventiva cuando reciben la formación adecuada en materia de mejores prácticas de seguridad.

El objetivo 4 exige que los desarrolladores, en el contexto de su función, supervisen continuamente la seguridad en sus entornos y puntos finales, tanto a nivel de software como de red. La falta de registro y supervisión es otro error común e insidioso, y es vital que los ingenieros puedan resolver este problema con éxito en sus tareas diarias.

En la plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden enfrentarse a desafíos para perfeccionar estas habilidades, ya sea que trabajen con lenguajes web, de API o de nube.

Conciencia de seguridad con sostenibilidad.

Objetivo 5: Reforzar la comprensión y el desempeño de las acciones humanas que fomentan la seguridad del software ecocrítico y las plataformas de software ecocríticas.

Este es bastante generalizado, pero es el más importante de lograr... y no puedes hacerlo sin dominar los cuatro primeros objetivos. En esta directriz se pide que se lleven a cabo actividades frecuentes de concienciación en materia de seguridad y que todas las «acciones humanas» relacionadas con el software de importancia crítica sean llevadas a cabo por personas que estén adecuadamente capacitadas en el contexto de sus funciones y responsabilidades.

Los desarrolladores se encuentran entre los que conocen más de cerca el código, además de las configuraciones de seguridad y el control de acceso. Hay que fomentar sus habilidades en materia de seguridad y, para alcanzar los altos estándares descritos por el NIST, una estructura de cursos prácticos podría ser la forma más eficaz de abordarla, especialmente en el caso de grupos de desarrolladores grandes.

Empieza a añadir a los puntos de experiencia y al coeficiente intelectual de seguridad de su equipo de desarrollo en la actualidad.

Últimamente se han producido algunos movimientos muy positivos en la industria de la ciberseguridad. Parece que la opinión en torno a la prioridad de la seguridad en las compilaciones de software, lo antes posible, está empezando a mejorar en muchas organizaciones. Esto, sumado a medidas oficiales como Orden ejecutiva de Biden sobre ciberseguridad, ha dejado muy claro que todos deben hacer su parte para garantizar la seguridad del software y la seguridad de los datos. Lo que es especialmente interesante es que el debate sobre el papel del desarrollador en el mantenimiento de estándares de codificación seguros sigue evolucionando, incluso a nivel gubernamental.

Sin embargo, falta algo en la conversación. La orden ejecutiva sugiere que los desarrolladores necesitan habilidades de seguridad verificadas, sin embargo, actualmente no existe tal certificación oficial. Muchas empresas siguen guiándose por NIST (quienes proporcionaron directrices actualizadas en respuesta a la EO) en su búsqueda de cumplimiento y estándares más altos de seguridad del software, pero si estamos pensando en estrategias para reducir significativamente las vulnerabilidades y, al mismo tiempo, incorporar las herramientas adecuadas y mantener la velocidad de lanzamiento, la mayoría son simplemente demasiado genéricas para generar el resultado deseado. Aquí es donde muchas empresas se desatascan: perseveran con una formación de desarrolladores limitada o no se basan en bases generales que les permitan adquirir habilidades prácticas.

Los desarrolladores que se preocupan por la seguridad no crecen en los árboles, pero pueden crecer y crecer mucho más rápido con las herramientas adecuadas. Con ese fin, nos complace anunciar nuestra propia propiedad curso para el cumplimiento del NIST, según lo estructurado por las directrices de la Orden Ejecutiva del Gobierno de los EE. UU.

Soporte significativo a nivel de código para desarrolladores

Uso de las directrices del NIST para el software crítico para el pedido ejecutivo (crítico desde el punto de vista estratégico) aquí, estructuramos el curso para alcanzar los cinco objetivos clave que, en última instancia, mejorarán la seguridad del software vital que se utiliza en los niveles más altos del gobierno y, idealmente, deberían actuar como punto de referencia para un desarrollo de mayor calidad desde cero.

Para lograr un verdadero éxito en una cohorte de desarrollo, cualquier mejora de las habilidades debe ir más allá de la teoría e implementarse de manera que no se traduzca en un cambio constante de contexto entre el trabajo y la capacitación para encontrar respuestas y mantener la agilidad. Las prácticas de seguridad meticulosas (por no hablar del equipo de seguridad) se consideran un obstáculo a la puntualidad de los sprints de desarrollo y limitan seriamente el estilo del ingeniero promedio centrado en las funciones.

Los microaprendizajes breves y fáciles de picar que se adaptan a las necesidades de los desarrolladores tienen una acogida mucho menos fría y dan como resultado un desarrollo de habilidades práctico y memorable.

Eche un vistazo a cómo lo hemos estructurado para nuestro curso del NIST:

Objetivo 1: Proteger el software ecocrítico y las plataformas de software ecocríticas del acceso y el uso no autorizados.

Los atacantes confían en los errores de configuración de seguridad y en las prácticas de autenticación inadecuadas para infiltrarse con éxito en los sistemas, hacerse con el control de las cuentas y robar datos. Son un error común que puede ocasionar enormes problemas si se explotan con éxito.

En el Plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden jugar desafíos basados en fragmentos de código del mundo real que reflejen con precisión cómo aparecerían estos errores en su trabajo diario y hacer que encuentren una solución precisa para protegerlos. Para los ingenieros de DevOps, proteger la infraestructura requiere configuraciones meticulosas de control de acceso, y existen desafíos especializados para cumplir con este requisito en los lenguajes de infraestructura como código (IaC) como Terraform, CloudFormation y Ansible, así como en el código utilizado en Docker y Kubernetes.

Objetivo 2: Proteger la confidencialidad, la integridad y la disponibilidad de los datos utilizados por el software ecocrítico y las plataformas de software ecocríticas.

Para este objetivo, todos los caminos conducen al control de acceso. La rotura del control de acceso destronó recientemente a Fallas de inyección como la entrada más alta del Los 10 mejores de OWASP 2021, y es un error grave que requiere las habilidades de los desarrolladores conscientes de la seguridad para encontrarlo y solucionarlo lo antes posible.

El curso aborda conceptos como el privilegio mínimo a nivel de código y ayuda a inculcar el enfoque de limitar el acceso a las cuentas de usuario solo a las áreas necesarias, como práctica recomendada.

Objetivo 3: Identificar y mantener las plataformas de software ecocríticas y el software implementado en esas plataformas para proteger el software ecocrítico de la explotación.

Uno de los mayores desafíos de las grandes organizaciones es mantener la supervisión de la seguridad de todos los diferentes programas, sistemas y componentes actualmente en juego. En lo que respecta a la gestión de riesgos y la aplicación de parches, estos elementos deben ser una prioridad en cualquier programa de seguridad, y los desarrolladores deben estar en alerta máxima para realizar el mantenimiento de la seguridad.

En la plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden enfrentarse a desafíos que les ayudarán a identificar y corregir los componentes vulnerables, así como los errores de configuración de seguridad basados en permisos.

Objetivo 4: Detectar, responder y recuperarse rápidamente de las amenazas e incidentes relacionados con el software ecocrítico y las plataformas de software ecocríticas.

Es lamentable (y una pérdida de tiempo y dinero) que muchas organizaciones sigan centrándose en la respuesta a los incidentes, en lugar de en la prevención, cuando se enfrentan a problemas de ciberseguridad. Esta es una cultura que luchamos por cambiar, y los desarrolladores están a la vanguardia de la tarea de ofrecer capacidad preventiva cuando reciben la formación adecuada en materia de mejores prácticas de seguridad.

El objetivo 4 exige que los desarrolladores, en el contexto de su función, supervisen continuamente la seguridad en sus entornos y puntos finales, tanto a nivel de software como de red. La falta de registro y supervisión es otro error común e insidioso, y es vital que los ingenieros puedan resolver este problema con éxito en sus tareas diarias.

En la plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden enfrentarse a desafíos para perfeccionar estas habilidades, ya sea que trabajen con lenguajes web, de API o de nube.

Conciencia de seguridad con sostenibilidad.

Objetivo 5: Reforzar la comprensión y el desempeño de las acciones humanas que fomentan la seguridad del software ecocrítico y las plataformas de software ecocríticas.

Este es bastante generalizado, pero es el más importante de lograr... y no puedes hacerlo sin dominar los cuatro primeros objetivos. En esta directriz se pide que se lleven a cabo actividades frecuentes de concienciación en materia de seguridad y que todas las «acciones humanas» relacionadas con el software de importancia crítica sean llevadas a cabo por personas que estén adecuadamente capacitadas en el contexto de sus funciones y responsabilidades.

Los desarrolladores se encuentran entre los que conocen más de cerca el código, además de las configuraciones de seguridad y el control de acceso. Hay que fomentar sus habilidades en materia de seguridad y, para alcanzar los altos estándares descritos por el NIST, una estructura de cursos prácticos podría ser la forma más eficaz de abordarla, especialmente en el caso de grupos de desarrolladores grandes.

Empieza a añadir a los puntos de experiencia y al coeficiente intelectual de seguridad de su equipo de desarrollo en la actualidad.

Haga clic en el enlace de abajo y descargue el PDF de este recurso.

Secure Code Warrior está aquí para que su organización le ayude a proteger el código durante todo el ciclo de vida del desarrollo de software y a crear una cultura en la que la ciberseguridad sea una prioridad. Ya sea administrador de AppSec, desarrollador, CISO o cualquier persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados con el código inseguro.

Ver informeReserva una demostraciónMatias Madou, Ph.D. is a security expert, researcher, and CTO and co-founder of Secure Code Warrior. Matias obtained his Ph.D. in Application Security from Ghent University, focusing on static analysis solutions. He later joined Fortify in the US, where he realized that it was insufficient to solely detect code problems without aiding developers in writing secure code. This inspired him to develop products that assist developers, alleviate the burden of security, and exceed customers' expectations. When he is not at his desk as part of Team Awesome, he enjoys being on stage presenting at conferences including RSA Conference, BlackHat and DefCon.

Matias is a researcher and developer with more than 15 years of hands-on software security experience. He has developed solutions for companies such as Fortify Software and his own company Sensei Security. Over his career, Matias has led multiple application security research projects which have led to commercial products and boasts over 10 patents under his belt. When he is away from his desk, Matias has served as an instructor for advanced application security training courses and regularly speaks at global conferences including RSA Conference, Black Hat, DefCon, BSIMM, OWASP AppSec and BruCon.

Matias holds a Ph.D. in Computer Engineering from Ghent University, where he studied application security through program obfuscation to hide the inner workings of an application.

Últimamente se han producido algunos movimientos muy positivos en la industria de la ciberseguridad. Parece que la opinión en torno a la prioridad de la seguridad en las compilaciones de software, lo antes posible, está empezando a mejorar en muchas organizaciones. Esto, sumado a medidas oficiales como Orden ejecutiva de Biden sobre ciberseguridad, ha dejado muy claro que todos deben hacer su parte para garantizar la seguridad del software y la seguridad de los datos. Lo que es especialmente interesante es que el debate sobre el papel del desarrollador en el mantenimiento de estándares de codificación seguros sigue evolucionando, incluso a nivel gubernamental.

Sin embargo, falta algo en la conversación. La orden ejecutiva sugiere que los desarrolladores necesitan habilidades de seguridad verificadas, sin embargo, actualmente no existe tal certificación oficial. Muchas empresas siguen guiándose por NIST (quienes proporcionaron directrices actualizadas en respuesta a la EO) en su búsqueda de cumplimiento y estándares más altos de seguridad del software, pero si estamos pensando en estrategias para reducir significativamente las vulnerabilidades y, al mismo tiempo, incorporar las herramientas adecuadas y mantener la velocidad de lanzamiento, la mayoría son simplemente demasiado genéricas para generar el resultado deseado. Aquí es donde muchas empresas se desatascan: perseveran con una formación de desarrolladores limitada o no se basan en bases generales que les permitan adquirir habilidades prácticas.

Los desarrolladores que se preocupan por la seguridad no crecen en los árboles, pero pueden crecer y crecer mucho más rápido con las herramientas adecuadas. Con ese fin, nos complace anunciar nuestra propia propiedad curso para el cumplimiento del NIST, según lo estructurado por las directrices de la Orden Ejecutiva del Gobierno de los EE. UU.

Soporte significativo a nivel de código para desarrolladores

Uso de las directrices del NIST para el software crítico para el pedido ejecutivo (crítico desde el punto de vista estratégico) aquí, estructuramos el curso para alcanzar los cinco objetivos clave que, en última instancia, mejorarán la seguridad del software vital que se utiliza en los niveles más altos del gobierno y, idealmente, deberían actuar como punto de referencia para un desarrollo de mayor calidad desde cero.

Para lograr un verdadero éxito en una cohorte de desarrollo, cualquier mejora de las habilidades debe ir más allá de la teoría e implementarse de manera que no se traduzca en un cambio constante de contexto entre el trabajo y la capacitación para encontrar respuestas y mantener la agilidad. Las prácticas de seguridad meticulosas (por no hablar del equipo de seguridad) se consideran un obstáculo a la puntualidad de los sprints de desarrollo y limitan seriamente el estilo del ingeniero promedio centrado en las funciones.

Los microaprendizajes breves y fáciles de picar que se adaptan a las necesidades de los desarrolladores tienen una acogida mucho menos fría y dan como resultado un desarrollo de habilidades práctico y memorable.

Eche un vistazo a cómo lo hemos estructurado para nuestro curso del NIST:

Objetivo 1: Proteger el software ecocrítico y las plataformas de software ecocríticas del acceso y el uso no autorizados.

Los atacantes confían en los errores de configuración de seguridad y en las prácticas de autenticación inadecuadas para infiltrarse con éxito en los sistemas, hacerse con el control de las cuentas y robar datos. Son un error común que puede ocasionar enormes problemas si se explotan con éxito.

En el Plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden jugar desafíos basados en fragmentos de código del mundo real que reflejen con precisión cómo aparecerían estos errores en su trabajo diario y hacer que encuentren una solución precisa para protegerlos. Para los ingenieros de DevOps, proteger la infraestructura requiere configuraciones meticulosas de control de acceso, y existen desafíos especializados para cumplir con este requisito en los lenguajes de infraestructura como código (IaC) como Terraform, CloudFormation y Ansible, así como en el código utilizado en Docker y Kubernetes.

Objetivo 2: Proteger la confidencialidad, la integridad y la disponibilidad de los datos utilizados por el software ecocrítico y las plataformas de software ecocríticas.

Para este objetivo, todos los caminos conducen al control de acceso. La rotura del control de acceso destronó recientemente a Fallas de inyección como la entrada más alta del Los 10 mejores de OWASP 2021, y es un error grave que requiere las habilidades de los desarrolladores conscientes de la seguridad para encontrarlo y solucionarlo lo antes posible.

El curso aborda conceptos como el privilegio mínimo a nivel de código y ayuda a inculcar el enfoque de limitar el acceso a las cuentas de usuario solo a las áreas necesarias, como práctica recomendada.

Objetivo 3: Identificar y mantener las plataformas de software ecocríticas y el software implementado en esas plataformas para proteger el software ecocrítico de la explotación.

Uno de los mayores desafíos de las grandes organizaciones es mantener la supervisión de la seguridad de todos los diferentes programas, sistemas y componentes actualmente en juego. En lo que respecta a la gestión de riesgos y la aplicación de parches, estos elementos deben ser una prioridad en cualquier programa de seguridad, y los desarrolladores deben estar en alerta máxima para realizar el mantenimiento de la seguridad.

En la plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden enfrentarse a desafíos que les ayudarán a identificar y corregir los componentes vulnerables, así como los errores de configuración de seguridad basados en permisos.

Objetivo 4: Detectar, responder y recuperarse rápidamente de las amenazas e incidentes relacionados con el software ecocrítico y las plataformas de software ecocríticas.

Es lamentable (y una pérdida de tiempo y dinero) que muchas organizaciones sigan centrándose en la respuesta a los incidentes, en lugar de en la prevención, cuando se enfrentan a problemas de ciberseguridad. Esta es una cultura que luchamos por cambiar, y los desarrolladores están a la vanguardia de la tarea de ofrecer capacidad preventiva cuando reciben la formación adecuada en materia de mejores prácticas de seguridad.

El objetivo 4 exige que los desarrolladores, en el contexto de su función, supervisen continuamente la seguridad en sus entornos y puntos finales, tanto a nivel de software como de red. La falta de registro y supervisión es otro error común e insidioso, y es vital que los ingenieros puedan resolver este problema con éxito en sus tareas diarias.

En la plataforma de aprendizaje Secure Code Warrior, los desarrolladores pueden enfrentarse a desafíos para perfeccionar estas habilidades, ya sea que trabajen con lenguajes web, de API o de nube.

Conciencia de seguridad con sostenibilidad.

Objetivo 5: Reforzar la comprensión y el desempeño de las acciones humanas que fomentan la seguridad del software ecocrítico y las plataformas de software ecocríticas.

Este es bastante generalizado, pero es el más importante de lograr... y no puedes hacerlo sin dominar los cuatro primeros objetivos. En esta directriz se pide que se lleven a cabo actividades frecuentes de concienciación en materia de seguridad y que todas las «acciones humanas» relacionadas con el software de importancia crítica sean llevadas a cabo por personas que estén adecuadamente capacitadas en el contexto de sus funciones y responsabilidades.

Los desarrolladores se encuentran entre los que conocen más de cerca el código, además de las configuraciones de seguridad y el control de acceso. Hay que fomentar sus habilidades en materia de seguridad y, para alcanzar los altos estándares descritos por el NIST, una estructura de cursos prácticos podría ser la forma más eficaz de abordarla, especialmente en el caso de grupos de desarrolladores grandes.

Empieza a añadir a los puntos de experiencia y al coeficiente intelectual de seguridad de su equipo de desarrollo en la actualidad.

Tabla de contenido

Matias Madou, Ph.D. is a security expert, researcher, and CTO and co-founder of Secure Code Warrior. Matias obtained his Ph.D. in Application Security from Ghent University, focusing on static analysis solutions. He later joined Fortify in the US, where he realized that it was insufficient to solely detect code problems without aiding developers in writing secure code. This inspired him to develop products that assist developers, alleviate the burden of security, and exceed customers' expectations. When he is not at his desk as part of Team Awesome, he enjoys being on stage presenting at conferences including RSA Conference, BlackHat and DefCon.

Secure Code Warrior está aquí para que su organización le ayude a proteger el código durante todo el ciclo de vida del desarrollo de software y a crear una cultura en la que la ciberseguridad sea una prioridad. Ya sea administrador de AppSec, desarrollador, CISO o cualquier persona relacionada con la seguridad, podemos ayudar a su organización a reducir los riesgos asociados con el código inseguro.

Reserva una demostraciónDescargarRecursos para empezar

Recursos para empezar

Secure coding learning that reflects real AI usage

Align secure coding training to real AI development activity — automatically assigning guidance to developers using AI tools, without manual intervention.Align secure coding training to real AI development activity — automatically assigning guidance to developers using AI tools, without manual intervention.

Train developers on the real risks in their code, whether human-written or AI-generated

Adaptive Learning auto-assigns targeted secure coding training to the developers introducing real vulnerabilities, reducing recurring risks at the source.Secure Code Warrior blog banner with a blue overlay over a developer working at a multi-monitor desk displaying code, alongside the headline 'Train developers on the real risks in their code.'l